この記事のポイント

- Azure Blob の匿名アクセスは、storage account 側の前提と container access level の両方で決まるため、二段階で見ないと判断を誤りやすくなります。

- 公開用途がない container は停止対象へ、公開用途があるものは分離と期限付きの例外へ寄せる方が運用しやすくなります。

- portal で設定を直したあとも、外から blob URL や関連ホストへ到達できないかを別に確認することが重要です。

Azure Blob anonymous access とは何か

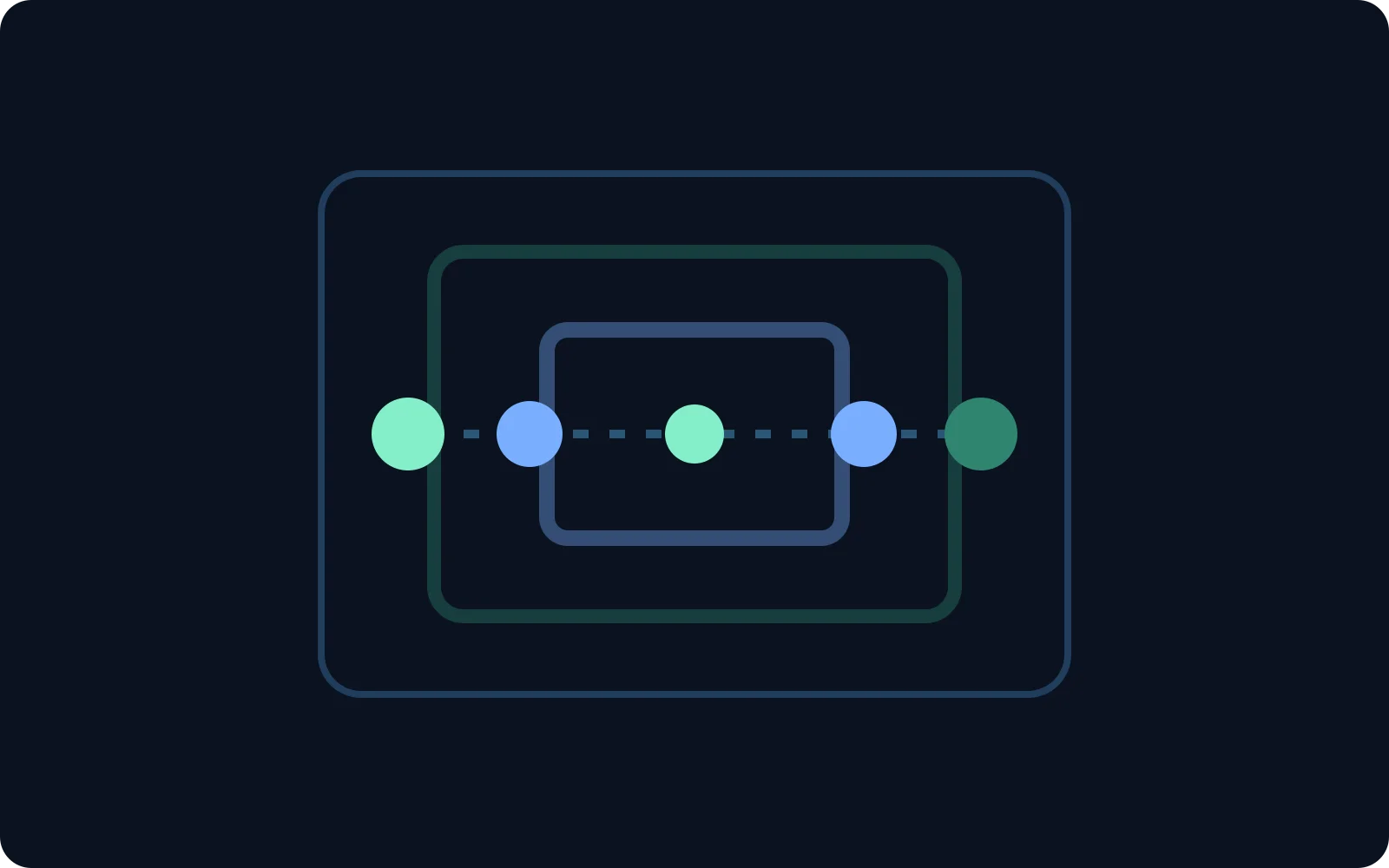

Azure Storage の匿名アクセスは、account 側と container 側の複数ゲートで決まるため、どこで止めるかを段階で見ると整理しやすくなります。

公開かどうかは container だけでは決まりません

Azure Blob の匿名アクセスを監査するときに最初に押さえたいのは、公開かどうかは container だけで決まらないという点です。Microsoft Learn のConfigure anonymous read access for containers and blobsは、storage account 側の匿名アクセス許可設定と、container 側の access level の両方を前提として説明しています。つまり container だけ見て「public ではないから安全」と結論を出すのも、account だけ見て「匿名禁止だから終わり」と結論を出すのも不十分です。

実務では、この二段構造が運用の混乱を生みやすいです。クラウド担当は account 側しか見ていない、アプリ担当は container 側の設定だけを覚えている、という分断が起こると、誰がどこを止めるのかが曖昧になります。結果として、停止したつもりの公開 container が残ったり、逆に必要な公開まで一緒に止めて業務へ影響したりします。

既存の公開ストレージの情報漏えいが S3、Azure Blob、GCS の broad 論点を扱うのに対し、この記事で主役にしたいのはAzure Blob の匿名アクセスがどこで決まり、どこで止めるかです。Azure 固有の二段構造を切り分けて理解することが、検索意図の中心になります。

Blob と Container の公開差分を言葉で説明できる状態にします

Azure Blob の匿名アクセスで誤解が起きやすいのは、「container が公開」と「blob が読める」の関係を画面だけで覚えてしまうことです。Microsoft Learn やSet Container ACLの仕様を見ると、container 側の公開レベルは 1 段ではなく、一覧取得の可否や blob 本体の読み取り可否に差があります。つまり、見た目が似た設定でも、どこまで外から読めるかは同じではありません。

ここを担当者が言葉で説明できないまま運用すると、「とりあえず非公開に戻した」「公開だけど問題ないはず」といった曖昧な判断が起きます。事故を減らすには、container 単位の公開レベルが何を許し、何を許さないかを監査手順の文章に残し、画面の記憶ではなく運用ルールとして共有することが重要です。

事故を長引かせるのは設定ミスそのものより、例外公開の放置です

Azure Storage の公開事故で長引きやすいのは、「一時的な公開」「移行中の共有」「誰かが必要だと思って残した例外」がそのまま残ることです。匿名アクセスの例外に理由、期限、owner がないと、本当に必要な公開なのかを後から説明できません。設定値の確認だけではなく、例外管理の方が事故の再発防止に効きます。

account 設定と container 設定の関係

標準構成、例外公開、分離運用を最初に分けると判断しやすくなります

Azure Blob の匿名アクセスは、全部を一律で見るより、標準構成、例外公開、分離運用を分けて考える方が実務に落とし込みやすくなります。標準構成では account 側で匿名アクセスを禁止し、例外公開が必要なものだけを分離して扱うのが基本です。

account で匿名アクセスを禁止

まずはストレージ アカウント側で匿名アクセスを許さない前提を置き、container 側の public 設定が効かない状態を基本にします。

container 側で匿名公開を残す

account 側で許可された前提のもとで、container access level を public にした状態です。用途、期限、owner がないと放置されやすくなります。

例外は別 account / 別 owner へ寄せる

匿名公開が本当に必要な用途だけを分離し、標準構成と混ぜない形です。監査と停止判断を分けやすくなります。

標準は「public にしない」ではなく「public に戻れない」状態です

標準構成で重視したいのは、担当者の気分で public へ戻せない状態を作ることです。account 側で匿名アクセスを許す前提が残っていると、container 側の操作だけで公開が復活する余地が残ります。標準を強くしたいなら、container 単位の操作だけでは匿名公開にならない前提を作る方が分かりやすくなります。

一方で、明確な公開用途があるなら例外をゼロにする必要はありません。その場合でも、標準構成の中に例外を混ぜるより、別 account や別 owner へ寄せて、なぜ公開なのかを説明できる状態にする方が運用しやすくなります。例外を標準へ埋め込むと、監査のたびに判断がやり直しになりやすいためです。

もう一つ重要なのは、標準構成の説明を「通常は private」といった曖昧な表現で終わらせないことです。標準とは、匿名アクセスが不要な account ではcontainer 側の変更だけで公開へ戻れない前提を維持することです。ここが曖昧だと、運用担当ごとに「この account は例外だったか」が変わり、再発防止になりません。

どの順で監査し、どこを止めるべきか

最初に二段構造の棚卸しを行うと remediation がぶれにくくなります

監査の出発点は、storage account 側と container 側を同じシートで棚卸しすることです。どちらか一方だけを見ていると、「この container は public だが account 側ではどうか」「この account は匿名禁止だが、例外用途はどこか」が見えません。二段構造を並べて見るだけでも、停止対象と例外対象をかなり切り分けやすくなります。

storage account 側で匿名アクセスが許可されていないか確認する

account 側で許可されたままだと、container 側の設定が public へ戻る余地が残るためです。

container access level を一覧化し、公開用途と owner を対応付ける

公開意図のない container が残っても、owner が分からないと止める判断が遅れるためです。

例外公開には用途、期限、停止条件を台帳へ残す

匿名公開の例外は、理由が残っていないと恒久例外になりやすいためです。

設定変更直後の portal 確認と、翌日以降の 外から見た再確認を分ける

設定変更の完了と、外から読めない状態は別であり、一回の確認だけでは判断を誤りやすいためです。

Blob と Container の匿名アクセス差分を、運用手順に文章で残す

画面の見た目だけで覚えると、例外時にどこまで読める状態かを誤認しやすいためです。

止める順番は、公開理由が言えないものからで十分です

remediation を急ぐと、つい全部の public container を一気に止めたくなります。ただ、業務を止めずに進めるには、公開理由が言えないものから止めるだけでも十分です。owner が不明、用途が不明、期限がない、停止条件がない、という公開は例外ではなく放置に近いため、まずここから潰すのが現実的です。

account 設定と container 設定を分けて棚卸しする

まずはストレージ アカウント側で匿名アクセスが許可されているかを確認し、そのうえで各 container の access level を洗い出します。二段構造を混ぜると remediation がぶれます。

二段階棚卸し表公開用途の有無で標準と例外を分ける

公開意図がないものは停止対象、公開意図があるものは例外候補として分けます。用途と owner が言えない公開は原則として停止対象に寄せる方が安全です。

標準 / 例外区分例外は分離と期限付きで扱う

例外公開が必要なら、標準構成と混ぜずに別 account や別 owner へ寄せ、期限と停止条件を残します。標準構成の中へ埋め込むと再発しやすくなります。

例外台帳外から見て URL 到達性を再確認する

portal 上で設定を戻したあとに、外から blob URL や関連ホストへ実際に到達できないかを確認します。設定修正と公開面の停止は別に見た方が安全です。

再確認結果設定変更の完了と 外から見える公開面の停止確認は分けて見ます

portal 上で account 設定や container 設定を直したあとも、外から実際に読めないかを別で確認した方が安全です。設定変更の完了と、公開面が消えたことは同じではありません。blob URL、関連ホスト、公開用途で使っていたドメインが外からどう見えるかを分けて確認すると、停止漏れを減らしやすくなります。

これはS3 External Access Summaryで何がわかるかやS3 Block Public Accessを組織で揃えるべき理由とも共通です。クラウド設定の remediation と、外から見える公開面の到達性確認は別レイヤーです。片方だけでは完了しません。

例外を閉じたあとに残す監査証跡が、次回の判断速度を左右します

公開 container を停止したあと、何をどの理由で止めたかを残さないと、次回の監査で同じ確認を最初からやり直すことになります。最低でも、対象 account、container 名、公開用途の有無、owner、停止日、停止後の外からの再確認結果は残しておくと、例外を閉じた証跡として使えます。証跡があるだけで、「これは以前に不要と判断した公開だ」とすぐ説明できるようになります。

逆に証跡がないと、設定値だけが変わった状態になり、担当交代のたびに「この container は本当に止めてよいのか」を再確認することになります。公開ストレージ事故は、技術的な設定ミスだけでなく、判断の履歴が残っていないことでも再発します。だからこそ、監査表は棚卸しのためだけでなく、停止後の判断を再利用するための台帳として設計した方が実務に合います。

Azure Storage の公開確認にASM診断 PROを活かすなら

Azure portal の remediation と、外から読める URL や関連ホストの確認は別々に進める必要があります。

Azure Storage の匿名アクセスを見直すと、portal 上では account 設定と container 設定を整理できます。ただし、外から見える URL や関連ホストがどう見えるかまでは、クラウド設定画面だけでは追い切れません。特に一時的な公開や移行中の共有では、設定変更後の外からの再確認が抜けやすくなります。

ASM診断 PRO は Azure の設定値を直接評価する製品ではありませんが、匿名公開の remediation 後に、関連する公開面や外部公開資産がどう見えるかを確認する補助としては相性があります。クラウド設定の是正と外からの再確認を分けて持つと、設定は直したが公開面は残ったままというズレを減らしやすくなります。

特に、ストレージ担当、アプリ担当、セキュリティ担当が分かれている組織では、Azure portal 上の remediation 結果が公開面の点検へつながりにくいです。その状態では、例外 container を止めたつもりでも、関連ホストや古い配布 URL が外から見え続けることがあります。ASM診断 PRO で外部公開資産を確認しておくと、クラウド設定の見直しを公開面確認までつなげやすくなります。

もし今、Azure Storage の公開コンテナー監査を進めているなら、完了条件に「account / container 設定を見直した」だけでなく、「外から読める URL と関連ホストを確認した」も入れてください。クラウド設定と 外から見える公開面の両方を見る方が、公開ストレージ事故の再発防止に効きます。

次のアクション

Azure Storage の remediation 後に外部公開面も確認する

Azure portal で匿名アクセスを見直したあとに、関連する URL や公開ホストが外からどう見えるかも確認してください。ASM診断 PRO なら、外部公開資産を無料で洗い出し、クラウド設定の是正を外からの再確認までつなげられます。

よくある質問(FAQ)

container が private なら、それだけで安全ですか?

それだけでは十分ではありません。storage account 側の匿名アクセス前提と合わせて見る必要があります。二段構造を分けて確認することが重要です。

account 側で匿名アクセスを禁止すれば、例外公開は作れませんか?

標準構成としてはその方が分かりやすいです。例外公開が必要な場合は、標準構成へ混ぜるより、別 account や別 owner へ分離して扱う方が運用しやすくなります。

公開コンテナーはどの順で止めるべきですか?

まずは owner、用途、期限を説明できないものから止めるのが現実的です。理由が言えない公開は、放置に近い状態だからです。

設定変更後に portal だけ確認すれば十分ですか?

十分ではありません。外から blob URL や関連ホストへ到達できないかを別に確認した方が安全です。設定修正と公開面の停止は分けて確認する必要があります。

SAS トークンの管理もこの記事の対象ですか?

主役ではありません。この記事は匿名アクセスと公開コンテナーの監査に絞っています。SAS トークンは別の運用論点として切り分けて扱う方が検索意図に合います。

まとめ

Azure Storage の匿名公開は、標準構成と例外公開を先に分け、例外を別ゾーンとして隔離して管理すると、長期運用で再発を減らしやすくなります。

Azure Storage の公開コンテナー確認で重要なのは、container の設定だけを見るのではなく、storage account 側の匿名アクセス前提と container access level の両方を二段階で確認することです。どちらか一方だけを見ていると、「止めたつもり」「安全なつもり」が生まれやすく、あとから例外公開が放置されます。

実務では、まず標準構成を明確にし、匿名公開が必要なものだけを例外として分ける方が運用しやすくなります。標準構成は「private にする」より、「担当者の気分で public に戻せない」状態を目指すと分かりやすくなります。例外公開が必要な場合も、標準へ混ぜるより、別 account や別 owner へ寄せて理由、期限、停止条件を残す方が監査しやすくなります。

また、remediation は portal 上の設定変更で終わりません。account 設定と container 設定を棚卸しし、owner と用途を確認し、例外を台帳へ残し、最後に 外から見て URL 到達性を確認して初めて、公開ストレージ事故の再発防止へ近づきます。設定と公開面を別レイヤーとして見ることが、このテーマでは特に重要です。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

account 設定と container access level の関係整理に使用。

匿名公開 remediation の考え方確認に使用。

匿名アクセスの概観と監査前提の整理に使用。

container access level と ACL の一次仕様確認に使用。