この記事のポイント

- 危険なのは最初の侵入そのものより、そこから管理者権限や重要資産へ広がれる導線が残っていることです。

- アサヒグループHDの公式公表では、拠点ネットワーク機器を起点とした侵入後に、管理者権限取得や業務時間外の偵察が起きたと整理されており、侵入後の封じ込めが重要だったことが分かります。

- 現実的な対策は、最小権限、管理経路分離、不要な横断通信の削減、リモートサービス制御、検知ルール整備を一緒に進めることです。

まず無料で確認する

無料でASM診断を開始

ラテラルムーブメント 対策で触れている論点は、自社ドメインを実際に診断すると優先順位が掴みやすくなります。まずは外部公開資産を無料で可視化してください。

ラテラルムーブメントが危険な理由

横移動が危険なのは、1台の侵入で終わらず、管理経路、共有資格情報、セグメント境界を渡って重要資産へ近づけるからです。

最初の侵入を許した後、被害の大きさを決めるのが横移動です

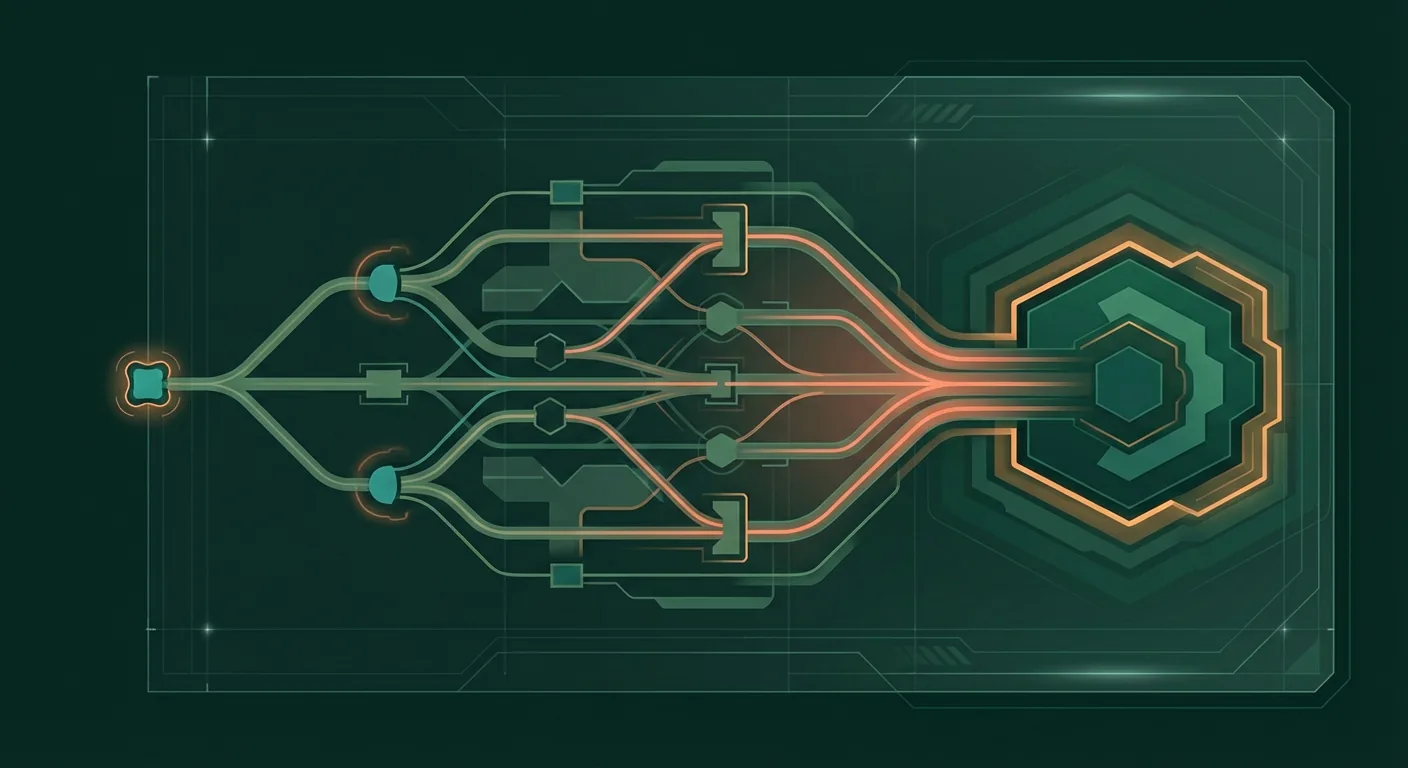

ラテラルムーブメントは、攻撃者が最初に入った端末やサーバーから、別の資産へ横に広がっていく動きを指します。MITRE ATT&CK の「TA0008」でも独立した戦術として整理されており、狙いは単なる移動ではなく、より強い権限、より重要な資産、より大きな業務影響に近づくことです。したがって、最初の侵入を 1 回許しただけでも、その先に広がれる導線が残っていれば被害は一気に大きくなります。

ここで重要なのは、横移動が「特別な高等技術」だけで起きるわけではないことです。共有資格情報、古い管理者 ID、委託先の例外アカウント、同じセグメントに並んだサーバー、許可しっぱなしのリモートサービスなど、平時の運用で残りやすい導線が横移動の足場になります。だから、入口対策だけを強めても、内部の広がり方を止めなければ実害は抑え切れません。

しかも、こうした導線は業務上の便利さを理由に残りやすく、現場では「必要だから仕方ない」と扱われがちです。横移動対策では、便利だから残っている導線こそ優先的に見直すくらいの姿勢が必要です。

拠点や保守、委託先対応のように「止めると困る」導線ほど、平時は点検対象から外れがちです。しかし攻撃者にとっては、普段から使われている導線ほど見つかりにくく、止められにくい足場になります。ここを運用上の盲点として認識しておくことが重要です。

アサヒ事例で見えるのは、侵入後の偵察と権限取得が重要だったことです

アサヒグループHD事例の時系列記事では全体像を整理していますが、横移動対策の観点で重要なのは、2026年2月18日の再発防止策で、国内拠点のネットワーク機器を起点に侵入し、その後に管理者権限取得、業務時間外の偵察、ITインフラへの攻撃が整理されていることです。これは、侵入口だけの問題ではなく、侵入後にどこまで渡れたのかが被害拡大の鍵だったことを示しています。

つまりこの事例は、「拠点側の入口を締めるべきだった」という話で終わりません。入口を許した後に、なぜ管理者権限へ近づけたのか、なぜ業務時間外の偵察を許したのか、なぜ重要な情報システム基盤へ届いたのかを見ないと、再発防止は弱くなります。横移動対策の記事としては、ここが主役です。

主役はゼロトラストの流行語ではなく、封じ込めの実務です

NIST はゼロトラストの基本解説やゼロトラストアーキテクチャ要約資料で、信頼済みネットワークに依存せず、継続的に確認する考え方を整理しています。ただ、現場で必要なのは概念の暗唱ではなく、どの管理経路を分けるか、どの権限を減らすか、どの通信を止めるかを決めることです。

そのため本記事では、ゼロトラストを広く語るのではなく、横移動を止めるための最小権限、管理経路分離、セグメント制御、リモートサービス制御、検知の順に寄せて整理します。検索意図も、定義の入門ではなく「どう止めるか」にあります。

攻撃者はどこを渡って横移動するのか

最初の侵入点から、次に届く資産を探します

攻撃者は最初の1台に入った後、そこで終わりません。届く共有フォルダ、管理画面、認証情報、保守経路、管理用ネットワークを調べ、次に広がれる導線を選びます。

次に渡る候補の把握管理者権限や再利用できる認証情報を狙います

横移動の目的は移動そのものではなく、より強い権限へ近づくことです。共有資格情報、管理者権限、委託先アカウント、古い管理用アカウントが足場になります。

高権限への足場作りリモートサービスや管理共有で別の資産へ広がります

MITRE が示すように、リモートサービス、管理共有、管理ツール、既存の運用経路は横移動に使われやすく、業務で許可している導線ほど気付きにくくなります。

到達範囲の拡大重要サーバーや管理セグメントへ寄っていきます

重要資産がまとまるセグメント、認証基盤、バックアップ、仮想化基盤、管理ネットワークへ届くと、被害は一気に大きくなります。ここで封じ込めを失敗すると復旧も長引きます。

被害拡大の分岐点暗号化、持ち出し、業務停止の準備に進みます

横移動の最終段階では、暗号化前の配置、情報持ち出し、監視回避、同時多発の停止が起きやすくなります。入口を塞いでも、この段階まで進めば影響は残ります。

業務影響の顕在化横移動は『別の資産へ届く運用経路』を使うと考えると整理しやすくなります

横移動の理解で大切なのは、攻撃者が毎回新しい穴を開けるとは限らないことです。既に業務のために許可されている共有、保守用の接続、管理画面、認証情報の再利用、セグメント間通信など、運用の都合で残している経路がそのまま悪用されることがあります。だから、技術的な脆弱性悪用の一覧だけを追っても十分ではありません。

たとえば MITRE のSMB 管理共有の複合イベント検知が示すように、管理共有や正規の管理手段は、平時の業務でも使われるからこそ異常を見分けにくくなります。横移動対策では、「使われてはいけない通信」だけでなく、普段も使うが、今その使い方は不自然ではないかを見なければいけません。

高権限と管理面へ近づく導線が、最優先の防御対象です

横移動の本当の目的は、社内を漫然と歩き回ることではありません。認証基盤、仮想化基盤、バックアップ、管理者端末、重要データを扱うサーバーのような止まると困る資産や権限が強い資産へ近づくことです。したがって、防御の優先順位も、すべての端末を均等に守るのではなく、高権限と管理面へ届く導線から先に締めるべきです。

CISA の「AA21-008A」でも、侵害後の活動として権限昇格、横展開、異常な管理操作、認証やメール基盤の悪用を見ています。これはクラウド環境の文脈ですが、考え方はオンプレミスやハイブリッド環境でも同じです。攻撃者は、横に広がる途中でより広い権限を取れる場所を探します。

『同じセグメントだから通って当然』が被害を広げます

多くの組織では、同じ業務セグメントや同じ管理ネットワークの中で、端末同士やサーバー同士が想定以上に通れてしまいます。平時は便利でも、侵入後にはその広さがそのまま横移動の余地になります。特に、拠点、本社、委託先、保守系の接続が混ざる環境では、どの境界を越えられるかを明示しないと、実際の到達範囲が読めません。

そのため、横移動対策ではファイアウォール設定やエンドポイント検知・対応(EDR)だけを点で入れるのではなく、「誰が、どこから、何のために、どこへ届くのか」を運用台帳と一緒に見直す必要があります。通信許可の理由が説明できないものは、将来の横移動経路になりやすいです。 ここを曖昧にしないことが重要です。

優先して締めるべき対策

高権限アカウントと共有資格情報を棚卸しし、使う人を限定する

横移動の目的はより強い権限へ近づくことなので、管理者権限や共有資格情報を先に締める方が被害拡大を止めやすいためです。

不要な横断通信と管理共有を減らす

普段から広く通れるネットワークは、そのまま横移動の通路になりやすいためです。

最小権限は、権限一覧を作るだけでは足りません

横移動対策で最初に効くのは最小権限ですが、単に権限棚卸しの表を作るだけでは足りません。重要なのは、その権限でどこまで届くかを見ることです。ローカル管理者権限、ドメイン権限、バックアップ管理、仮想化基盤、端末管理、委託先の保守権限など、到達先が広い権限から順に見直す必要があります。

ここで役立つのが、権限と接続点を同じ土俵で見ることです。権限だけ、ネットワークだけ、と分けて管理すると、横移動の現実的な導線が見えません。権限を持つ人やアカウントが、どのセグメント、どの管理画面、どのホストへ届くのかまで説明できる状態を目指すべきです。

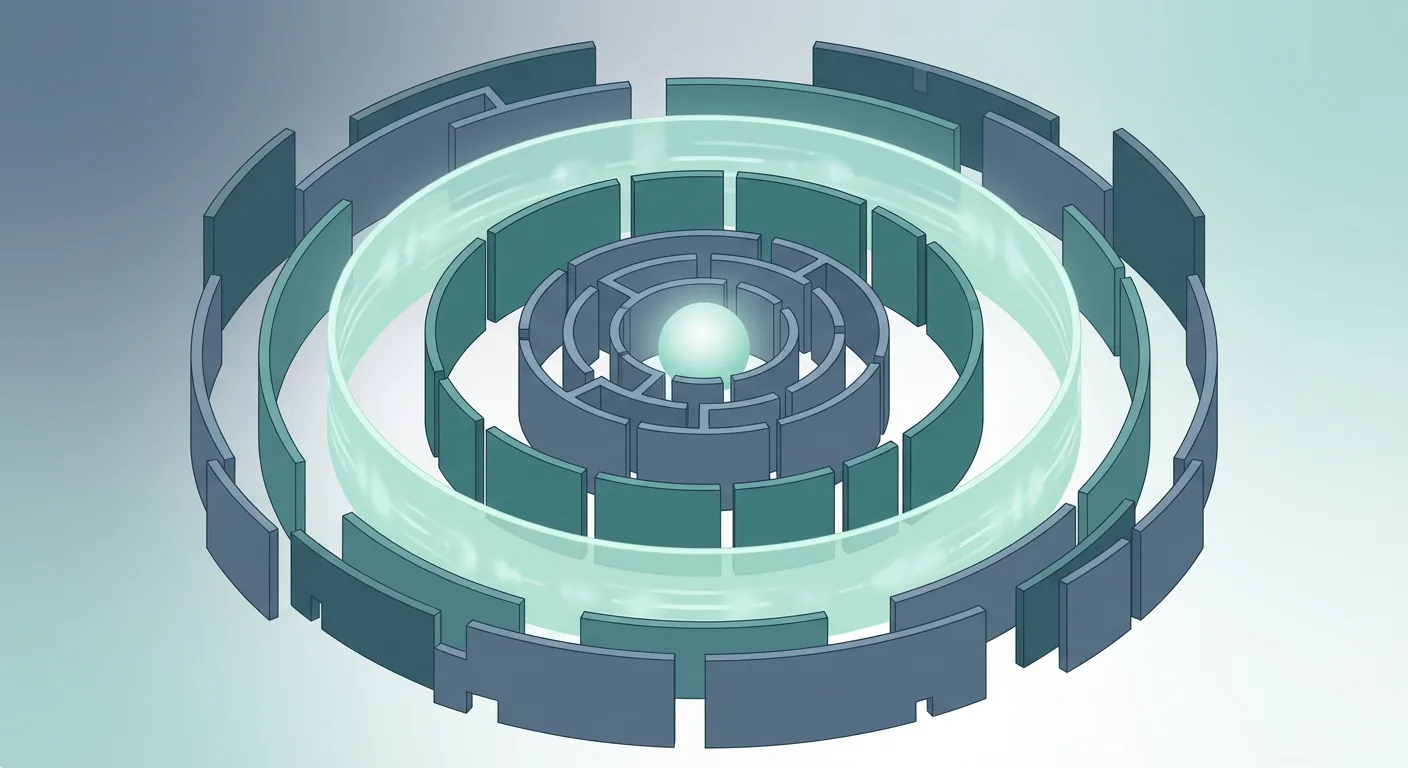

管理経路分離は、ゼロトラストを現場へ落とす最短ルートです

NIST のゼロトラスト資料を実務に落とすなら、最初の一歩は「管理面を別扱いにする」ことです。業務用端末と同じ通信経路で管理画面や管理サーバーへ入れる状態は、横移動の観点では危険です。管理経路分離とは、大げさな再構築だけではなく、接続元制限、認証強化、踏み台化、都度接続、不要時遮断を進めることでもあります。

特に、委託先保守、拠点保守、夜間対応、障害対応のために残した経路は、「便利だから」と残りやすい一方で、横移動では非常に使いやすい導線になります。横移動を止めたいなら、管理面こそ本番通信より強く縛るべきです。

検知は『侵入検知』だけでなく『広がり検知』に寄せます

横移動は、侵入の瞬間よりも、その後の広がりで捉えた方が止めやすいことがあります。新しい共有利用、夜間の管理共有アクセス、急な権限変更、普段使わない端末からの管理操作、セグメント越えの異常通信などは、侵入後の広がりを示す兆候です。検知設計でも、最初の入口だけでなく、被害が広がる途中を見る必要があります。

ここでは、ログの量よりも「何が起きたら横移動だと疑うか」を先に決める方が実務に合います。管理共有、リモートサービス、権限変更、異常な認証、夜間の管理操作を重点的に監視項目へ戻すと、侵入後でも止めやすくなります。

つまり、横移動対策の検知は「侵入があったか」だけでなく、「その後に何が広がったか」を追う設計が必要です。広がり方を見つける監視がないと、入口を一つ見つけても中で被害が膨らみます。

実務では、最初の侵入警報よりも、普段は起きない権限変更や深夜の管理操作の方が、横移動の発見に直結する場合があります。したがって、異常な広がりを見つける監視を平時から設計へ入れておく必要があります。

侵入後の封じ込めを設計する順番

管理経路と高権限アカウントの棚卸しを先に終える

横移動を止める準備は、事故後ではなく平時に始めます。誰が管理者か、どこから入れるか、どこへ届くか、共有資格情報が残っていないかを整理しておく必要があります。

管理経路台帳入口だけでなく、到達範囲を同時に切り分ける

最初の侵入点を止めるだけでは不十分です。同じ資格情報でどこまで届くか、どの管理経路が残っているか、どの端末とサーバーに横展開できるかを並行して確認します。

影響範囲の切り分け高権限アカウント、共有資格情報、管理共有を優先して締める

管理者権限や再利用されやすい認証情報をそのままにすると、入口を止めても別の資産へ広がります。高権限アカウントの無効化、共有資格情報の変更、管理共有や不要なリモートサービスの停止を優先します。

横展開の抑止セグメント境界と管理面を再設計する

緊急対応の次は、なぜその資産へ届けたのかを見直します。業務用経路と管理経路の分離、不要な到達許可の削減、監視対象の追加を行い、同じ横展開を繰り返させない状態へ寄せます。

再発防止の骨格検知ルールと運用見直しへ落とし込む

検知ログ、管理共有の利用、夜間の異常な管理操作、権限変更、セグメント越え通信を点検項目へ戻し、次回はもっと早く止められるようにします。

継続監視の定着入口だけを塞いでも、横移動の足場が残れば再度広がります

事故対応では、最初に見つかった入口を止めることへ意識が寄りがちです。もちろん必要ですが、そこで止めると「別の足場でまだ広がれる」状態を残しやすくなります。横移動対策としては、入口、資格情報、管理面、到達範囲を同時に切り分ける方が自然です。

アサヒ事例でも、入口の説明だけではなく、その後の管理者権限取得や偵察が再発防止の論点になっています。つまり、封じ込めの評価軸は「入口を塞いだか」だけでなく、「次の資産へ渡れる状態をどれだけ早く止められたか」です。

平時の準備が弱いと、有事の封じ込めは遅れます

横移動対策は、有事の手順書だけで成立しません。どの管理経路があるのか、誰が高権限なのか、どの資格情報が共有されているのか、どのセグメント境界が重要なのかが平時に見えていないと、有事の切り分けが遅れます。したがって、平時の棚卸しと有事の初動は別物ではなく、同じ台帳と同じ定期点検でつながっている状態が望ましいです。

封じ込めを強くしたいなら、日常のレビュー項目に「夜間の管理操作」「権限変更」「管理共有の利用」「セグメント越え通信」を入れ、平時から異常を見つける感度を上げておく必要があります。これが、横移動を初期段階で止める一番現実的な方法です。

横移動対策を運用へ落とすときの視点

権限管理とネットワーク管理を別の会議体に分けると、横移動経路が残りやすくなります

ラテラルムーブメント対策が進みにくい理由の一つは、権限管理とネットワーク管理が別々に議論されやすいことです。しかし攻撃者は、その両方をまとめて使います。したがって防御側も、権限と到達先を同じ表で見直す体制に寄せる必要があります。

たとえば「この管理者権限は残す」と判断したなら、その権限でどの管理画面、どのセグメント、どのホストへ届くかまでセットで説明できるべきです。そこが曖昧なままだと、横移動の導線が運用上の例外として残り続けます。

委託先・保守業務・夜間対応は、横移動対策の例外管理として扱うべきです

実務で見落としやすいのは、委託先保守や夜間対応のために残している経路です。これらは業務継続に必要という理由で長く残りやすい一方、侵入後に使われやすい管理経路でもあります。

そのため、横移動対策では正規社員向けの標準統制だけでなく、委託先、保守会社、臨時対応、例外アカウントを同じ棚卸し対象へ入れる必要があります。例外を先送りにすると、封じ込めの一番弱い部分がずっと残ります。

とくに拠点や工場、店舗、保守ベンダーを抱える組織では、例外導線の数そのものが多くなりがちです。だから横移動対策では、例外を減らすこと自体を運用目標にするくらいでちょうどよい場合があります。

復旧後レビューでは『なぜ届いたか』を必ず残すべきです

事案後のレビューでは、侵入経路の特定だけで満足しがちです。しかし横移動対策として重要なのは、最初の侵入後になぜその権限へ届き、なぜその資産へ寄れたのかを残すことです。

この視点があれば、再発防止は「同じ脆弱性を塞ぐ」だけで終わらず、管理経路分離、権限見直し、セグメント制御、検知設計まで自然につながります。横移動対策は、入口の再発防止だけでなく、広がり方の再発防止を残せるかどうかで質が決まります。

つまり、復旧後レビューで本当に残すべきなのは「侵入された」という一文ではなく、「どの管理経路が弱く、どの例外運用が横移動を助け、どの検知が遅れたか」という運用上の学びです。そこまで残せると、次回は同じ広がり方をさせにくくなります。

その意味で、横移動対策はセキュリティ製品の一覧を増やす話ではありません。誰がどこへ届き、どの例外が残り、どの監視が遅れたかを記録し続ける運用改善そのものが主役です。

現場で効く横移動対策は、「危ないから止める」という抽象論ではなく、例外経路、管理経路、権限、監視項目を一つずつ減らしていく地道な運用です。広がれる道を減らし続ける運用まで設計に入っているかどうかで、対策の実効性は大きく変わります。

したがって、横移動対策を実務へ落とすときは、権限管理、ネットワーク管理、委託先管理、監視運用を別々に最適化するのではなく、広がれる経路を減らすという一つの目標で束ねる必要があります。そこまで整理して初めて、侵入後の被害拡大を現実的に抑えられます。復旧後レビューでも、この共通目標を軸に残課題を整理すると、次回の是正計画が運用へ戻しやすくなります。

横移動対策は、入口対策の補足ではなく被害拡大を抑える本体です。権限、管理経路、例外運用、監視を同じ改善サイクルへ載せることで、侵入後に広がれる道を着実に減らせます。

そのため、横移動対策の実務では「侵入を前提にどこまで広がれるか」を定期的に見直す必要があります。広がれる経路を説明できる状態にすることが、被害拡大を抑える一番現実的な改善です。

管理経路、例外権限、夜間対応の導線が残っている限り、横移動の余地は完全には消えません。広がり方を減らし続ける運用を定着させることが、再発防止の最後の要点です。

つまり、横移動対策は一度の是正ではなく継続運用です。広がれる経路を定期的に見直す点検を回し続けることが、被害拡大を抑える実務になります。

この継続性が、横移動対策の核心です。止め続ける運用が欠かせません。

横移動対策を整理するならASM診断 PRO

横移動そのものを直接止める製品ではありませんが、外から見える公開面や管理用の接続点候補を洗い直す入口として使いやすい構成です。

ASM診断 PRO は、EDR やゼロトラスト製品の代替ではありません。ただし、横移動対策を見直す場面では、内部統制だけでなく外から見える公開面、古い管理画面、放置されたホスト、接続点候補をあわせて確認する必要があります。入口を減らし、管理面を見直し、外部から見える面を整理することで、横移動の足場を減らしやすくなるからです。

特に、事案後や点検前には「契約上は閉じたはずの管理用ホストがまだ見えていないか」「古い保守導線が残っていないか」「社内では把握していない公開面がないか」を外部観点で確かめると、内部の権限見直しとつながりやすくなります。外部公開資産台帳やレポート雛形と組み合わせると、横移動対策を「内部の権限だけの話」にせず、説明責任と是正計画まで一緒に整理しやすくなります。

とくに拠点、委託先、保守会社、夜間対応の導線が混ざる環境では、内部の台帳だけでは公開面の実態とずれることがあります。外部から見えるホストや管理入口を先にそろえておくと、どの例外経路を本当に残すのかを議論しやすくなります。

横移動そのものは EDR や認証制御、セグメント設計で止めますが、その土台として公開面の棚卸しが弱いと、入口や管理導線の説明が曖昧なまま残ります。ASM診断 PRO は、内部統制の補助線として外部観点をそろえる役割で使うのが自然です。

事案後に「どの公開面が残っているか」を早く説明できるようになると、権限見直しや管理経路分離の議論も進めやすくなります。外から見える入口の整理は、横移動対策の前段として十分に意味があります。

外から見える接続点を再点検する

無料でASM診断を開始し、公開面と管理用の導線候補を洗い出す

自社ドメインを無料で診断し、横移動の足場になりやすい公開面、古いホスト、管理用の導線候補を外部観点で確認してください。内部の権限見直しと合わせて進めやすくなります。

よくある質問(FAQ)

ラテラルムーブメント対策は、入口対策が終わってから考えればよいですか?

いいえ。入口対策と並行して考えるべきです。最初の侵入を 1 回でも許したときに、どこまで広がれるかが被害の大きさを決めるため、横移動対策は後工程ではありません。

ゼロトラストを導入しないと横移動は止められませんか?

大規模な再構築がなくても、管理経路分離、最小権限、接続元制限、不要な横断通信の削減、強い認証、検知ルール整備で大きく改善できます。ゼロトラストは考え方であり、現場では具体的な運用へ落とすことが重要です。

最優先で見直すべきなのは権限ですか、それともネットワークですか?

どちらか一方ではなく、高権限アカウントと管理経路を同時に見ます。強い権限を持つ人やアカウントが、どこへ届くかまで把握しないと、横移動の導線を切りにくいためです。

検知は EDR だけで十分ですか?

十分ではありません。端末検知に加えて、管理共有の利用、権限変更、異常な認証、セグメント越え通信、夜間の管理操作など、広がりを示すログも一緒に見た方が止めやすくなります。

ASM は横移動対策に直接効くのですか?

ASM は横移動そのものを止める製品ではありません。ただし、外から見える公開面や管理用の接続点候補を整理し、入口や放置資産を洗い直す入口としては有効です。内部統制と外部観点をつなぐ役割があります。

まとめ

横移動対策は、最小権限、管理経路分離、セグメント制御、検知、初動対応を別々に持つより、同じ封じ込めレイヤーとして重ねて設計すると実務で回しやすくなります。

ラテラルムーブメントが危険なのは、最初の侵入を許した後に、管理者権限、重要サーバー、認証基盤、バックアップ、管理ネットワークへ近づけるからです。アサヒグループHDの公式公表でも、拠点のネットワーク機器を起点に侵入した後、管理者権限取得や業務時間外の偵察が進んだと整理されており、被害拡大の焦点が侵入後にあったことが分かります。

現実的な対策は、最小権限、管理経路分離、不要な横断通信の削減、管理共有やリモートサービスの制御、広がりを示す検知を同時に進めることです。入口だけ、権限だけ、ネットワークだけ、と分けず、誰がどこへ届くかを一つの台帳で見直すと、横移動を止めやすくなります。さらに外から見える公開面や接続点候補も洗い直せば、再発防止の説明と実装をつなげやすくなります。

つまり、横移動対策の要点は入口の停止だけではなく、広がり方を減らす運用設計にあります。権限、管理経路、例外運用、公開面を一体で見直すと、侵入後の被害拡大を現実的に抑えやすくなります。

入口対策、権限見直し、検知強化をそれぞれ別施策にしないことが重要です。誰がどこへ届くかを説明できる状態を目指すと、横移動の足場になりやすい例外導線を減らしやすくなります。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

2026-02-18 公表。国内拠点のネットワーク機器を起点とした侵入、管理者権限取得、業務時間外の偵察、再発防止策を確認。

ラテラルムーブメントを独立した戦術として整理している。

管理共有を使った横移動検知の考え方を確認。

ゼロトラストの基本的な考え方を整理している。

ゼロトラストを実装へ落とす際の要点を確認。

侵害後の権限昇格、横展開、異常な管理操作をどのように捉えるかの参考資料。

横移動の予防と検知に必要な基本的な考え方を整理している。