この記事のポイント

- 起点は 2024年11月21日の Blue Yonder 側の障害であり、公開報道からはスターバックスの直接侵害より、委託先側の障害と読むのが自然です。

- 11月25日ごろの報道では、スターバックスのシフト管理と給与計算の暫定対応が主な影響として見え、稼働性と現場運用が先に問題化しました。

- 12月9日の影響継続公表と 12月12日の大半復旧を並べると、この事例は短時間の障害ではなく、数週間単位の復旧だったと分かります。

まず無料で確認する

無料でASM診断を開始

スターバックス Blue Yonderで触れている論点は、自社ドメインを実際に診断すると優先順位が掴みやすくなります。まずは外部公開資産を無料で可視化してください。

スターバックスのBlue Yonder事案で何が起きたのか

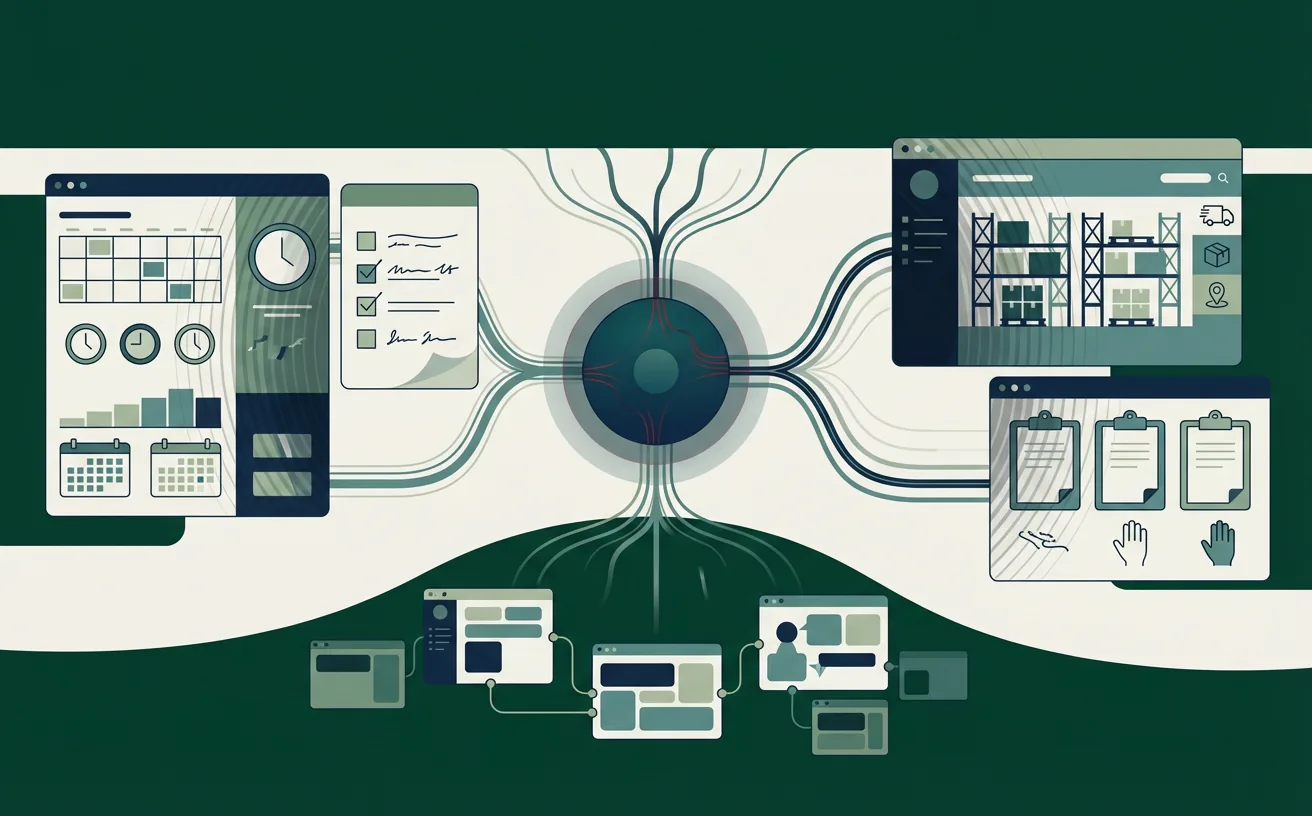

この事例は、Blue Yonder 側の障害がスターバックスや他顧客のシフト管理、店舗運用、手作業の暫定運用へどう波及したかで見ると整理しやすくなります。

最初に押さえるべきなのは、Blue Yonder側の障害とスターバックス側の影響を分けることです

この事例で最初に押さえるべきなのは、Blue Yonder 側で起きた障害と、スターバックス側で表面化した運用影響を分けて読むことです。公開報道では、Blue Yonder が 2024年11月21日にホスト型運用基盤の障害を検知したこと、スターバックスがその後シフト管理と給与計算を支える一部運用を手作業の暫定運用で回したことが伝えられています。つまり、読み始めの入口は「スターバックス自体が何を公表したか」より先に、委託先側の障害が利用企業側の運用へ広がったという構図です。

ここを混ぜると、「スターバックスが直接侵害された話」「Blue Yonder の運用基盤障害」「サプライチェーン攻撃の一般論」が一つに押し込まれてしまいます。事例整理で重要なのは、まず Blue Yonder 側の起点を固定し、その次にスターバックスを含む顧客側の影響を追い、最後に復旧の公表を並べる順番です。

このページは固有名詞の事案整理に徹します

本記事の役割は、Blue Yonder / Starbucks 事案を使って「SaaS ベンダー管理はこうあるべきだ」と一般論へ広げることではありません。主役はあくまで、2024年11月21日から 12月12日にかけて公開情報で何が確認できるかの整理です。契約、監査、委託データ、再委託先管理を深掘りしたい場合はSaaSベンダーリスクの記事が向いていますし、SaaS / 委託先起点の被害波及を一般化して理解したい場合はサプライチェーン攻撃 SaaS の記事が向いています。

その意味で、このページは指名検索の受け皿です。Blue Yonder とスターバックスの関係、影響、復旧までを一本の線に戻し、一般論へ飛ぶ前の前提を固めるために使うのが自然です。

時系列で何が起きたのか

この事例を短時間で追うなら、次の 4 点を押さえるのが最短です。11月21日の検知、11月25日ごろのスターバックス影響報道、12月9日の影響継続公表、12月12日の大半復旧を並べると、委託先側の障害から顧客側の運用影響、さらに長期の復旧へ続く流れが見えます。

Blue Yonder が運用基盤の障害を公表

AP News や TechCrunch が引用する発表では、Blue Yonder は 11月21日にホスト型運用基盤の障害を検知し、外部の調査支援と捜査当局と連携しながら復旧を進めたと説明しています。起点はスターバックス側ではなく、Blue Yonder 側です。

起点: Blue Yonder 側の障害スターバックスへの運用影響が報じられ、手作業の暫定運用が公表される

AP News はスターバックスが従業員への支払いを正確に続けるため手作業の暫定運用を使っていると報じ、Cybersecurity Dive もシフト管理基盤への影響を伝えました。利用企業側では、稼働性と現場運用が先に問題化した局面です。

影響: シフト管理と給与計算に暫定対応Blue Yonder が週内まで影響継続見込みを説明

TechCrunch は、Blue Yonder が影響を受けた顧客へ「影響は週内まで続く見込みだ」と案内したと報じました。数時間で収束した短時間障害ではなく、数週間単位の復旧になっていたことが分かります。

公表: 週内まで影響継続Blue Yonder が影響顧客の大半の復旧を説明

Cybersecurity Dive は 12月12日時点で、Blue Yonder が影響顧客の大半の業務復旧を支援したと伝えています。ここで初めて「大半は戻った」と言えますが、全顧客の完全復旧や顧客ごとの細部が全部そろったわけではありません。

回復: 大半が復旧11月21日から11月25日までは、Blue Yonder側の障害が顧客側の運用へ見え始める局面でした

11月21日の基点は、Blue Yonder 側で障害が検知された日です。ただし、ここで顧客影響の全容が一緒に公表されたわけではありません。数日後にAP NewsとCybersecurity Diveがスターバックスへの影響を報じたことで、Blue Yonder 側の障害が顧客側の現場運用に波及していることが見えました。

特にスターバックスについて公開情報で見えたのは、従業員のシフト管理や給与計算を支える一部運用が手作業の暫定運用に戻っていたことです。ここで重要なのは、最初に見えやすいのは業務が回るかどうかという点です。障害が起きた瞬間に、顧客側で最初に表面化しやすいのは詳細な調査結果ではなく、現場運用が止まるかどうかです。

12月9日と12月12日を並べると、短時間の障害ではなかったと分かります

12月9日のTechCrunch記事では、Blue Yonder が影響を受けた顧客に対し、影響は週内まで続く見込みだと案内したと報じられました。これは、障害が数時間や 1 日で解消するものではなく、数週間単位の復旧工程になっていたことを示しています。

さらに 12月12日のCybersecurity Diveでは、Blue Yonder が影響顧客の大半の復旧を支援したと伝えられています。ここで初めて「かなり戻った」と言えますが、それでも顧客ごとの詳細、どの業務フローが最後まで残ったか、すべての手作業による暫定運用がいつ解消したかまでは公開されていません。だからこの事例は、完全復旧の単一日付よりも段階的な復旧として読む方が自然です。

スターバックスと他の顧客にどう影響したのか

| 主体 | 公開情報で見える影響 | 読むときの注意点 |

|---|---|---|

| Blue Yonder | 運用基盤の障害、外部調査支援と捜査当局との連携 | 起点は Blue Yonder 側です。詳細な技術検証報告までは公開されていません。 |

| Starbucks | シフト管理と給与計算を支える一部運用の手作業による暫定対応 | スターバックスの直接侵害と断定せず、委託先障害に起因する運用影響として読むのが自然です。 |

| Morrisons など他顧客 | 倉庫管理システムなど、顧客側の業務影響 | 同じ障害でも顧客ごとに影響領域が違います。 |

| 一般読者 / 自社 | 委託先障害でも、稼働性、調査、説明責任が同時に立ち上がると理解できる | 一般論へ広げる前に、固有名詞の事案で確認できる事実を先に固定した方が混乱しにくいです。 |

スターバックスで最初に見えたのは、店舗を支える裏側の業務の揺れでした

スターバックスについて公開情報で見えたのは、店舗の売上データや顧客データの侵害より先に、従業員のシフト管理と給与計算を支える運用影響です。AP News は手作業の暫定運用によって従業員への正確な支払いを続けると伝え、Cybersecurity Dive はシフト管理基盤への影響を報じました。ここで押さえるべきなのは、「お客さまに直接見えるシステム」ではなくても、裏側の業務が止まるだけで現場は十分に揺れるという点です。

これは SaaS 文脈の障害を読むときに重要です。情報漏えいの公表がなくても、シフト管理や勤怠管理のような運用基盤が止まれば、影響は十分に大きいからです。だからこの事例は「情報漏えいがあったか」だけで測らず、どの業務依存が露出したかで見る必要があります。

他顧客の影響も並べると、委託先の障害が複数業界へ波及する構図が見えます

AP News ではスターバックスだけでなく Morrisons など他顧客への影響も紹介されており、Blue Yonder の障害が単一顧客だけの問題ではなかったことが分かります。顧客ごとに影響する業務は違っても、共通するのは委託先への依存が顧客側の運用を左右するという構図です。

この点が、後続の一般論記事と事案整理をつなぐ橋になります。固有名詞の事案では「誰に何が起きたか」を押さえ、一般論記事では「なぜそう波及するのか」を読む。順番を分けると理解しやすくなります。

公表資料から分かる原因と回復状況

公開資料から分かる原因は、Blue Yonder側のランサムウェア事案までです

AP News と TechCrunch が引用する発表では、Blue Yonder はランサムウェア事案として運用基盤の障害を説明しています。ここで事例整理として重要なのは、公開資料がどこまで言っているかで止まることです。侵入経路の詳細、初期の侵入口、スターバックス固有環境への個別影響の内訳までは、手元で確認できる公開資料には十分に並んでいません。

つまり、この事例は「Blue Yonder 側のランサムウェア事案が顧客側の運用へ波及した」というところまでは確認できますが、その先を勝手に補完すると事例整理の品質が落ちます。Blue Yonder 側の障害と顧客側の影響の間を、公開された事実でつながる範囲だけで書くのが適切です。

復旧は数時間ではなく数週間単位で進みました

12月9日時点で「影響は週内まで続く見込み」とされ、12月12日時点でようやく「影響顧客の大半が戻った」とされているので、この事例を短時間の障害と見るのは無理があります。顧客側では手作業の暫定運用が必要になり、Blue Yonder 側でも段階的な復旧を説明していた以上、稼働性の障害としては長期化した部類と整理するのが自然です。

復旧が長引くと起きるのは、単に業務停止だけではありません。問い合わせ、社内説明、代替手順、委託先との状況確認、管理責任者の確認が並行で走ります。だからこの事例から学ぶべきなのは「いつ戻ったか」だけでなく、戻るまでをどう説明したかでもあります。

公開されていないことも押さえる必要があります

事例整理として価値があるのは、確認できることだけでなく、まだ公開情報で見えないことを明示する点です。たとえば、スターバックス固有の情報露出がどこまであったか、どの業務フローが最後まで影響を受けたか、Blue Yonder 側の完全な検証報告がどこまで公表されたかは、手元の資料だけでは断定できません。

この「まだ詳細が公開されていない部分」を残しておくと、「SaaS ベンダーリスク」や「サプライチェーン攻撃 SaaS」の一般論へ適切につなげやすくなります。事例整理がやるべきなのは、穴を推測で埋めることではなく、どこまで公式発表や信頼できる報道で確認できるかを固定することです。

この事例を読むときの5つの視点

11月21日の Blue Yonder 側障害と 11月25日ごろのスターバックス影響を分けて読む

起点と顧客影響を混ぜると、何が委託先側の話で何が利用企業側の話か見えなくなるためです。

スターバックスの直接侵害と断定しない

公開報道の主軸は Blue Yonder 側の事案と、それに伴う運用影響であり、スターバックス固有の侵害公表を主役にした資料ではないためです。

12月9日と12月12日を並べて復旧の長さを見る

この事例は短時間の障害ではなく、数週間単位の復旧として読んだ方が実態が伝わりやすいためです。

Blue Yonder / Starbucks 事案から直ちに一般化できるのは、「委託先側の障害は顧客側の稼働性と説明責任を同時に揺らす」という点です。ただし、その一般化を先にやると、固有名詞の細部がぼやけます。まずは 11月21日、11月25日、12月9日、12月12日を基点として事実を固定し、そのうえで一般論の記事へ進む順番が自然です。

また、事案後に有効なのは、外から見える導線と管理責任者を早く固定することです。障害告知ページ、サポート窓口、通知用 URL、古いドキュメント用ホスト、放置されたサブドメインが整理できていないと、顧客側では「何を止め、何を確認し、誰が説明するか」が曖昧になります。ここが後半の「ASM診断 PRO」セクションの位置付けです。

従業員向け基盤の停止も、事業継続計画で明示しておく必要があります

この事案で見落としやすいのは、最初に揺れたのが売上画面や決済ではなく、従業員のシフト管理と給与計算を支える基盤だったことです。店舗がすぐ閉まらなくても、勤怠集計や給与支払いの裏側が崩れると、現場の負荷は一気に高まります。つまり委託先障害への備えは、顧客向けサービスだけでなく、従業員向け運用の継続手順まで含めて設計しておかないと片手落ちです。

実務では、障害時にまず代替入力へ切り替えるのか、店長権限で暫定承認するのか、本部側で後追い補正するのかを平時の手順として書いておくことが重要です。Blue Yonder / Starbucks 事案は、委託先障害の影響が「売上停止」だけでなく「人事労務の混乱」にも広がることを示した事例として読むべきです。

復旧完了日より、復旧段階をどう説明したかの方が参考になります

事後検証でよく聞かれるのは「結局いつ完全復旧したのか」ですが、実務で参考になるのは単一の完了日よりも、復旧段階をどう区切って外部と内部へ説明したかです。11月25日ごろには暫定運用が報じられ、12月9日にはまだ影響継続が示され、12月12日にようやく「大半は戻った」とされました。この段階差そのものが、復旧工程の現実をよく表しています。

企業側は、障害告知の文面でも「停止中」「暫定運用で継続中」「主要機能は復旧」「残課題あり」のように、段階別の表現を持っておく方が説明が安定します。Blue Yonder / Starbucks の事例は、復旧の長さだけでなく、復旧の段階表現をどう作るかという観点でも学びがあります。

委託先SaaS障害から企業が学ぶべき運用論点

委託先の障害告知を待つだけでは、顧客側の判断が遅れます

委託先障害では、最初の数日間に「どこまで顧客側で判断してよいか」が曖昧になりがちです。委託先からの続報が細かく出ない間でも、顧客側ではシフト、給与、問い合わせ、現場説明を止められません。したがって平時から、委託先の告知を待たずに着手する初動項目を決めておく必要があります。

具体的には、代替手順への切り替え、影響範囲の社内共有、問い合わせ窓口の一本化、利用停止中の導線案内、現場向けの一時ルール作成です。Blue Yonder / Starbucks 事案は、委託先の障害説明と顧客側の運用判断が同時並行で動くことを示しています。

障害時に確認すべき公開導線を平時から決めておくべきです

実際の事案後には、サポート窓口、障害告知ページ、FAQ、問い合わせフォーム、採用や取引先向けの案内ページなど、利用者や関係者が最初に見る公開導線の整理が必要になります。ここが散らばっていると、同じ障害でも説明内容がぶれ、「どれが最新の案内か」が分からない状態を招きます。

そのため、委託先障害の備えとしては、契約書や連絡網だけでなく、自社が外に出している説明導線の一覧を持つことが重要です。通知用 URL、障害告知ページ、過去の資料ページ、問い合わせ窓口、サブドメイン単位の公開面が整理されていれば、事案後の説明を早く安定させられます。

委託先依存を示す台帳があると、事後説明の質が変わります

後から振り返ると、どの業務がどの委託先へ依存していたかを明確に言えない組織は少なくありません。店舗運用、勤怠、給与、倉庫、問い合わせ基盤など、業務ごとの依存先が見えていないと、障害時に「何が止まりうるか」を社内で説明できません。委託先依存を台帳化しておくことは、調達管理のためだけでなく事後説明のためにも必要です。

とくに複数の外部サービスがつながる環境では、障害時に見直すべき公開面も増えます。どの導線が委託先と結び付き、どこで利用者や従業員へ影響が出るかを平時から整理しておくと、次に同じ種類の事案が起きたとき、初動の迷いをかなり減らせます。

さらに、従業員向け基盤が止まったときに誰が現場運用の代替手順を承認するかも、委託先依存台帳に含めておくと有効です。シフト、勤怠、給与のような基盤は、顧客向け売上システムほど注目されなくても現場への影響は大きく、裏側の業務停止が長引くほど説明負荷も増えるからです。Blue Yonder / Starbucks 事案は、その依存関係を一覧化しておく価値を強く示しています。

どの業務が止まると店舗運営や従業員対応へ直結するかを平時から洗い出しておくと、障害時の優先順位付けもかなり速くなります。

Blue Yonder / Starbucks 事案を固有名詞のままで終わらせないためには、委託先障害を自社の運用判断へ翻訳する視点が必要です。どの業務が止まると現場が回らなくなるのか、どの公開導線を最初に整理すべきか、誰が利用者向け説明を引き取るのかを事前に言語化しておくと、同じ種類の障害でも被害の広がり方を抑えやすくなります。

SaaS事故後の公開面整理なら ASM診断 PRO

委託先障害のあとに、サポート窓口、障害告知ページ、通知用 URL、放置されたホスト名をどこから洗い直すか決める入口として使いやすい画面です。

ASM診断 PRO はベンダー審査や詳細調査の代替ではありません。ただし、Blue Yonder / Starbucks のような事例のあとに、外から見える接点をどこから再点検するかを決める入口としては使いやすい構成です。サポート窓口、障害告知ページ、通知用 URL、古いドキュメント用ホスト、放置されたサブドメインのような公開面は、原因の一般論へ広げなくてもすぐ棚卸しを始められます。

特に SaaS 事故のあとに会話が止まりやすいのは、「契約上は把握しているが、今も外から見える接点を説明できない」状態です。ASM診断 PRO は外部観点で見えるホストと URL を起点に、管理責任者と次アクションへ戻す補助線として位置付けるのが自然です。

委託先障害の直後は、原因の深掘りより先に自社が今どの公開導線を外へ出しているかを確認したい場面が多くあります。障害告知ページ、サポート窓口、通知文面、古い案内ページ、放置されたホストやサブドメインを一覧で押さえられると、利用者説明と社内是正の優先順位を付けやすくなります。ASM診断 PRO は、その初動整理を始める入口として使いやすいです。

とくに SaaS 障害では、委託先からの続報を待つ間にも自社の公開導線整理は進められます。外から見える接点の把握を先に終わらせるだけでも、説明の混乱をかなり減らせます。

そのため、障害の詳細報告を待つあいだも、公開 URL、問い合わせ導線、旧案内ページ、放置されたサブドメインの整理だけは先に着手しておく方が、顧客説明と社内是正の両方を前へ進めやすくなります。

SaaS事故後の次アクション

委託先障害のあとに、公開面をまず棚卸しする

自社ドメインを無料で診断し、外から見える公開面、未管理資産、サポート導線を洗い出してください。事案発生後の現状確認を始めやすくなります。

よくある質問(FAQ)

この事例はスターバックス自体が侵害されたと見てよいですか?

公開報道の主軸は、Blue Yonder 側のランサムウェア事案と、それに伴うスターバックスの運用影響です。手元で確認した資料だけでは、スターバックス固有の直接侵害公表を主役にして読むより、委託先障害が顧客側へ波及した事例と読む方が自然です。

情報漏えいはどこまで公表されていますか?

今回参照した AP News、Cybersecurity Dive、TechCrunch の範囲では、公開情報として強く見えるのはシフト管理や給与計算などの運用影響と復旧状況です。スターバックス固有の情報露出については、このページでは断定していません。事例整理としては、公開資料で確認できる事実の範囲で止めています。

なぜ委託先側の障害が店舗運用へ広がるのですか?

委託先側の運用基盤や SaaS が、シフト管理、勤怠管理、倉庫管理のような業務と深く結び付いているからです。委託先側で障害が起きると、顧客側では稼働性の低下、手作業の暫定運用、問い合わせ対応が同時に立ち上がります。

なぜ復旧に数週間かかったのですか?

公開報道では、12月9日時点で影響継続が示され、12月12日時点で大半復旧とされています。つまり障害の封じ込めだけでなく、顧客側の業務フローを戻す段階的な復旧が必要だったと読めます。すべての業務が同時に完全復旧したと読むのは無理があります。

自社はこの事例のあと何を棚卸しするとよいですか?

まずはサポート窓口、障害告知ページ、通知用 URL、古いドキュメント用ホスト、放置されたホスト名のような外から見える接点を URL 単位で固定し、管理責任者、用途、代替手順、最終確認日を台帳へ戻すことです。そのうえで委託先依存と紐付けると、事案後の説明責任を果たしやすくなります。

まとめ

supplier incident の振り返りでは、manual workaround、回復、external touchpoint review を一つの flow に戻すと、次にどこを確認するかを決めやすくなります。

スターバックスの Blue Yonder 事案は、2024年11月21日の Blue Yonder 側障害、11月25日ごろの顧客影響報道、12月9日の影響継続公表、12月12日の大半復旧を分けて読むと整理しやすくなります。公開報道だけでも、委託先障害が顧客側のシフト管理と手作業の暫定運用に波及し、数週間単位で復旧が進んだことまではかなり明確に追えます。

このページの価値は、一般論へ広げすぎず、何が Blue Yonder 側の話で、何がスターバックスを含む顧客側の話かを一本の線に戻せることです。そのうえで自社側の次アクションとしては、外から見える公開面、サポート導線、障害告知ページ、通知用 URL、放置資産を棚卸しし、管理責任者と代替手順を台帳へ戻すことが現実的な第一歩です。

さらに言えば、この事例は「SaaS 障害は顧客向け画面だけの問題ではない」ことも示しています。従業員向け基盤、手作業の暫定運用、問い合わせ対応、復旧段階の説明が同時に動くため、委託先依存を業務単位で把握しておくことが重要です。外から見える導線を整理し、誰が何を引き取るかを平時から台帳へ戻しておくと、次の障害でも説明と是正の初動がかなり安定します。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

2024-11-25 掲載。Blue Yonder 側障害の起点、スターバックスの手作業による暫定運用、Morrisons など他顧客の影響を確認。

Cybersecurity Dive: Starbucks confirms Blue Yonder attack impacted employee scheduling platform

2024-11-26 掲載。スターバックスのシフト管理基盤への影響と顧客側の運用影響を確認。

TechCrunch: Blue Yonder says ransomware attack will impact customers through the end of the week

2024-12-09 掲載。Blue Yonder が影響顧客へ継続影響見込みを案内したことを確認。

2024-12-12 掲載。影響顧客の大半について復旧公表が出たことを確認。