この記事のポイント

- ASM診断は、外部公開資産を outside-in で把握し、未管理資産や露出リスクを先に洗い出すための診断です

- 脆弱性診断やペンテストは深い検証、脆弱性管理は継続運用に強く、ASM診断はその前段で対象漏れを防ぐ役割を担います

- 放置サブドメイン、管理画面露出、証明書運用漏れのような公開面の問題は、ASM診断で初動をかけやすい代表例です

ASM診断で何を診るのか

ASM診断は、Attack Surface Management の考え方を使って、インターネットから見える外部公開資産を棚卸しする診断です。 経済産業省が 2023年5月29日に公開したASM導入ガイダンスでも、外部から把握できる情報を使って自組織の IT 資産を発見し、管理することが導入の出発点として整理されています。見る対象は、ドメイン、サブドメイン、DNS、HTTP 応答、TLS 証明書、公開管理画面や API など、攻撃者が outside-in で観測できる接点です。

ここで重要なのは、システム内部へ入って設定やコードを精査するのではなく、外から見えている現実を基準にすることです。だから ASM診断は「何が公開されているか分からない」「台帳と実際の公開面がずれていそう」「どこから優先的に深掘りすべきか知りたい」という段階に強く、脆弱性そのものより広い意味で、露出している資産と危険な状態を捉える役割を持ちます。

ASM診断で見えるもの

外部公開資産診断としての ASM診断で拾いやすいのは、公開ドメイン一覧、DNS の残骸、意図せず見えているログイン画面、期限切れ間近の証明書、停止済み環境の CNAME などです。つまり「弱点があるか」以前に、何が出ていて、誰が把握できていないか を掴むのが得意領域です。

管理外のサブドメイン

IT部門が把握していないサブドメインや、過去のプロジェクトで作成されたまま放置されたドメイン。

期限切れ・設定ミスの証明書

TLS証明書の有効期限切れ、弱い暗号スイートの使用、SAN不一致など、公開面の運用漏れ。

不要なポートの公開

22/SSH、3306/MySQL、6379/Redis など、本来は外部に公開すべきでないサービスポート。

検出が難しいもの

内部ネットワークの脆弱性、アプリケーションロジックの欠陥、認証後の画面の問題は別手法が必要です。

ASM診断だけでは見えないもの

一方で、認証後の業務ロジック欠陥、詳細な権限昇格、内部ネットワーク上の脆弱性、コード実装に依存する欠陥までは ASM診断だけで十分に見切れません。そこは脆弱性診断やペンテストの役割です。検索結果でも「代わりになるのか」がよく問われますが、答えは代替ではなく、ASM診断で対象漏れを防ぎ、その後に必要な深さの検査へつなぐ です。

脆弱性診断・ペンテスト・脆弱性管理との違い

ASM診断は範囲と継続監視に強く、脆弱性診断やペンテストは深い検証に強い。競合ではなく組み合わせる対象として考えると、実務フローが整理しやすくなります。

「診断」という同じ語が付くため混同されやすいのですが、4つの活動は見ている面が違います。脆弱性診断は指定対象の弱点を洗い出し、ペンテストは攻撃シナリオベースで侵入可能性を確かめ、脆弱性管理は検出結果を継続運用へ乗せます。これに対して ASM診断は、何が公開されているか、どの公開面が危険か、どの資産が未管理かを把握するための入口です。

したがって、関係は代替ではなく役割分担です。ISOG-J のコラムでも、ASM ツールは脆弱性診断の代わりにはならず、その逆も同様だと整理されています。現場感覚に引き直すと、ASM診断は「広く浅く早く」、脆弱性診断やペンテストは「狭く深く確かめる」側に寄ります。公開範囲が曖昧なまま深い診断だけを実施すると、そもそも対象から漏れている資産 が残りやすくなります。

外部攻撃面の継続的可視化

外部から見える資産を網羅列挙し、管理漏れ・設定ミス・技術的負債を継続検出する手法です。深い検証より『発見』が主目的です。

既知資産の脆弱性スキャン

指定された対象に対して既知の脆弱性データベースや設定観点を用いてスキャンし、技術的な修正ポイントを洗い出します。

攻撃者視点での実証検証

熟練テスターが実際に攻撃手法を試行し、防御の突破可否や侵入シナリオを実証します。深さは最大ですがコストと頻度が課題です。

修正優先度付けと継続改善

見つかった弱点を集約し、担当、期限、再確認までつなぐ継続運用です。ASM診断はこの前段で『何を管理対象にすべきか』を補強します。

| 手法 | 主な目的 | 何が分かるか | 向いている場面 |

|---|---|---|---|

| ASM診断 | 公開資産の棚卸しと露出リスクの把握 | 外部公開資産、未知資産、管理者不明資産、露出状態 | まず対象漏れを防ぎたいとき、継続監視を始めたいとき |

| 脆弱性診断 | 既知の脆弱性や設定不備の確認 | 指定対象にある弱点、技術的な修正ポイント | 公開中アプリやインフラを技術的に深掘りしたいとき |

| ペンテスト | 攻撃シナリオベースの侵入可能性確認 | 侵入の現実性、攻撃連鎖、実害に近いシナリオ | 重大システムや高リスク露出の影響を実証したいとき |

| 脆弱性管理 | 検出結果の優先度付けと継続改善 | 修正状況、再確認、月次運用への接続 | 検出結果を backlog と再発防止に落とし込みたいとき |

脆弱性管理との関係

狙っている sub kwd のひとつである「脆弱性管理 との違い」は、実務上とても重要です。脆弱性管理は、見つかった弱点を評価し、修正し、再確認する継続運用です。ここに ASM診断を足す意味は、脆弱性管理の対象集合そのものを広げられることにあります。つまり ASM診断は、脆弱性管理の代わりではなく、脆弱性管理の前提となる資産把握を強くする活動です。

実務の順番としては、ASM診断で公開面を把握 → 脆弱性診断やペンテストで深掘り → 脆弱性管理で回し続けると並べると、各手法の役割がぶつかりません。

ASM診断が向いている企業

ASM診断が特に向いているのは、複数ドメインを持ち、委託先やマーケティング部門、子会社、M&A で引き継いだ資産を含めて公開面が増えやすい企業です。過去に棚卸ししたはずだが最近は見直していない、停止済みサービスの DNS が残っていそう、ログイン画面や検証環境が公開されたままかもしれない、といった不安があるなら導入価値は高くなります。

逆に、単一アプリの深い脆弱性確認だけが目的なら、ASM診断だけでは足りません。しかし現場では、対象システムをひとつ深掘りする前に、そもそも対象を漏らしていないか を確認する必要があります。そこで ASM診断が土台として効いてきます。

- ブランドや事業ごとにドメインが増え、主台帳だけでは追い切れない

- 委託先や子会社の公開面まで含めると、誰の担当か曖昧な資産がある

- 脆弱性診断は回しているが、毎回「対象の漏れ」が気になっている

- 停止済みキャンペーン、採用サイト、ステージング環境が残っていそう

- 継続監視や月次レポートへつながる形で公開面を管理したい

反対に、ソースコードレビューや認証後の詳細な業務ロジック検査が主目的なら、ASM診断を起点にしつつも別手法を前提に設計するべきです。検索意図に対しても、「ASM診断だけで全部見える」と誤解させないことが重要です。

まず見つかりやすいリスク上位

放置サブドメイン

もっとも見つかりやすいのは、役割を終えたサブドメインが残るケースです。停止済みサービスやキャンペーンサイトの CNAME が残ると、意図しない公開や乗っ取りの起点になります。特に台帳が「申請した資産」を基準に更新されている組織では、実際には止まっていると思っていた接点が DNS 上に残り続けることがあります。

こうした残骸は、脆弱性診断の対象に最初から入っていないことも珍しくありません。だからこそ ASM診断で「あるはずのない公開面」を先に見つける価値があります。詳しくはダングリングDNSとサブドメインテイクオーバー解説も合わせて見ると整理しやすくなります。

管理画面露出

次に多いのは、管理画面やステージング環境の露出です。認証が掛かっていても、ログイン画面が見えているだけで攻撃対象として列挙されます。CISA も web management interface を public internet から極力隠す設計を強く推奨しており、公開している理由が説明できない画面は、それだけで改善候補になります。

実害は「その画面から直接侵入される」ことだけではありません。ブランド名、技術スタック、認証方式、パスワード再設定導線などが外から推測しやすくなり、他の攻撃と組み合わさりやすくなります。

証明書期限

証明書の期限切れや SAN の肥大化も見逃されやすい項目です。証明書は公開面の一部なので、単に失効事故を防ぐだけでなく、「どのサブドメインがまだ生きているか」を知るヒントにもなります。古い SAN が大量に残っている場合、使っていないはずの接点がまだ外に出ているサインかもしれません。

これら 3 つに共通するのは、重大な CVE がなくても、公開面としての危うさ が先に見つかることです。ASM診断はその初動を担い、深い技術検証が必要なものだけを後続の診断へ handoff するのに向いています。

おすすめのASM診断サービス 3選

ここでは 2026年3月11日時点の公開情報ベースで、outside-in の発見力、継続運用へのつなぎやすさ、比較検討のしやすさの3軸から、最初に見ておきたい ASM診断サービスを 3 つに絞っています。網羅的なベンダー一覧ではなく、「いま ASM診断を検討し始めた担当者が、どの方向に進むべきかを掴むための比較」と考えてください。

1. ASM診断 PRO

| 発見の起点 | 無料の Public 診断から始め、外から見える公開面を短時間で棚卸しできる |

|---|---|

| 継続運用 | TXT認証後に Verified 管理へ進め、履歴と継続監視を分けて運用しやすい |

| レポート | Basic 以上で CSV / PDF / Markdown / JSON のエクスポートに対応 |

| 向いている企業 | 情シス主導で 1 から複数ドメインへ広げつつ、日本語で改善サイクルを回したい企業 |

| 注意点 | 最初の棚卸しと運用立ち上げには強い一方、巨大な統合 Exposure Management 基盤を一気に作る用途は別途設計を要確認 |

先頭に置く理由は、ASM診断を比較検討している日本企業の多くが、まず「何が外に出ているかを早く掴みたい」「見つけた結果をそのまま担当へ戻したい」という段階にいるからです。機能概要、料金プラン、導入ガイド がつながっており、Public 診断から会員登録、TXT認証、Verified、レポート確認までの導線が分断されていません。英語 UI や重い初期設計よりも、最初の棚卸しと改善サイクルの立ち上げを優先するなら、比較の出発点として最も扱いやすいサービスです。

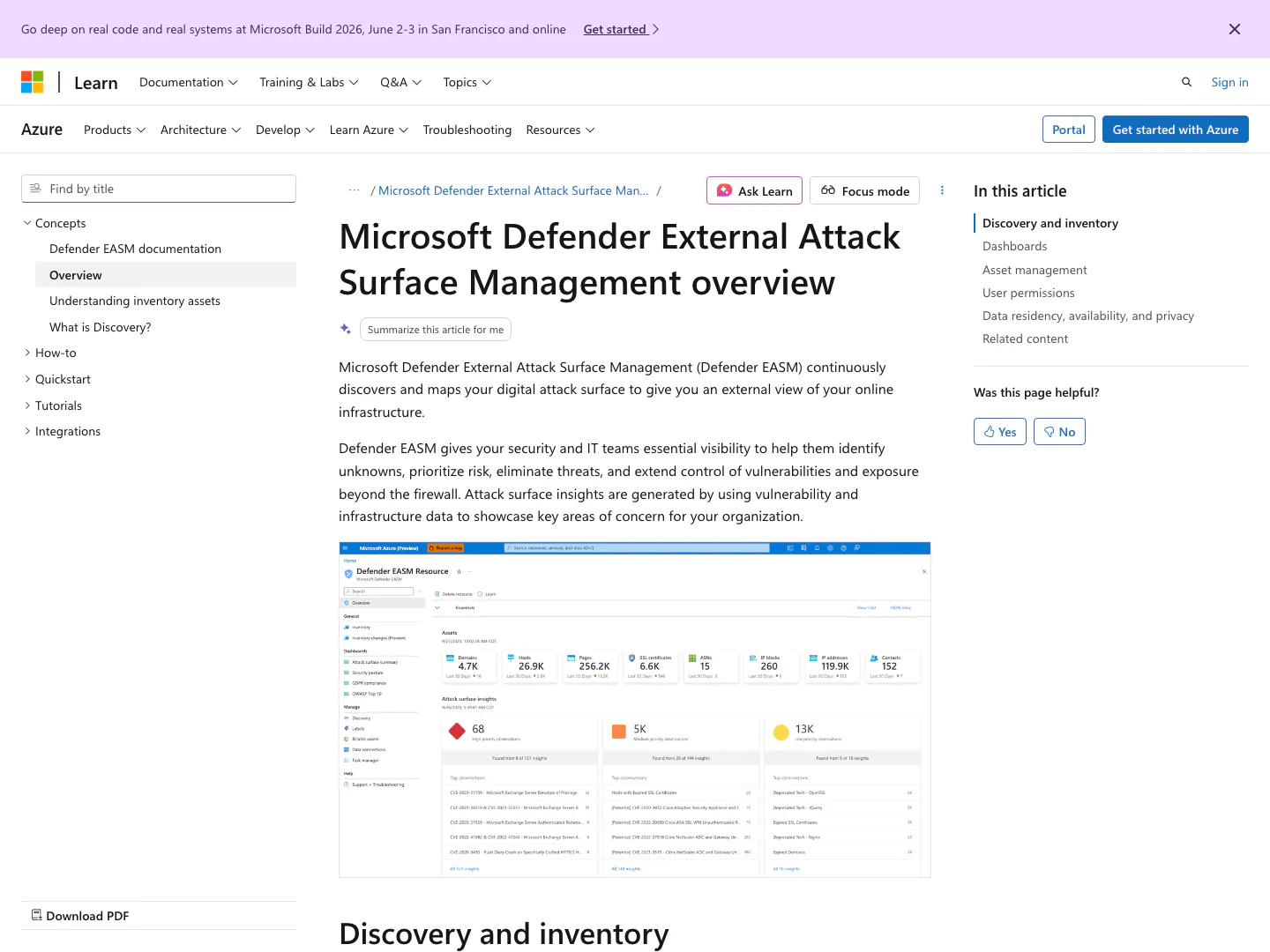

2. Microsoft Defender External Attack Surface Management

| 公開情報で見える強み | 既知資産を discovery seeds にして、関連インフラを継続的にたどる inventory モデル |

|---|---|

| 見える対象 | ドメイン、IP block、host、email contact、ASN、Whois organization まで広く扱う |

| 運用接続 | vulnerabilities / compliance / security hygiene の dashboard と Microsoft Security Exposure Management 連携 |

| 向いている企業 | Azure や Microsoft セキュリティ製品群を前提に、外部公開面の inventory を統合したい企業 |

| 注意点 | 比較軸が広い分、ライセンス、設計、運用責任の置き方を事前に整理してから導入した方が失敗しにくい |

Microsoft Learn の overviewでは、Defender EASM は discovery seeds を起点に再帰的に資産を発見し、inventory と dashboard で外部公開面を可視化する構成だと説明されています。さらにSecurity Exposure Management initiativeとつながるため、Microsoft 系のセキュリティ基盤をすでに運用している企業には相性が良いです。一方で、比較検討の初期段階で「まず無料に近い小さな棚卸しをしたい」という用途にはやや重く、Microsoft の設計思想に寄せて運用を組み立てる前提で見るのが適切です。

3. Tenable Attack Surface Management

| 公開情報で見える強み | internet-connected assets, services, applications の可視化を前面に出し、external attack surface の理解を単独製品として打ち出している |

|---|---|

| 見える対象 | 公開ページではインターネット接続資産、サービス、アプリケーションの把握を主軸にしている |

| 運用接続 | risk 評価と管理の文脈で attack surface を扱うため、Tenable 系の脆弱性管理と並べて比較しやすい |

| 向いている企業 | 外部公開資産の可視化をきっかけに、既存の vulnerability management とあわせて評価したい企業 |

| 注意点 | 導入時は Tenable 全体の運用文脈で理解した方が判断しやすく、無料で小さく試す導線とは性格が異なる |

Tenable の公式LPでは、外部攻撃面を `internet-connected assets, services and applications` の可視化として整理しており、outside-in の棚卸しを脆弱性管理とつなげて理解しやすい構成です。Microsoft より製品メッセージが絞られていて、`まず external attack surface を見えるようにしたい` 企業には比較しやすい一方、導入判断では Tenable 全体のライセンスや既存運用との接続まで確認した方がよいです。単独の無料導線より、既存の脆弱性管理基盤をどう拡張するかで評価するのに向いています。

ASM診断 PRO の診断フロー

ASM診断 PRO では、まず Public 診断で外部公開面を棚卸しし、会員登録後に全件結果と履歴管理へ進みます。さらに TXT 認証を完了すると、Verified 診断と継続監視で運用を安定化できます。診断結果は優先度順に並び、Basic 以上では CSV / PDF / Markdown / JSON でのレポート出力にも対応します。

重要なのは、ここで終わらせないことです。Public 診断で対象漏れを防ぎ、高リスク露出を見つけたら、必要なものだけを脆弱性診断やペンテストの対象へ絞り込む。そのうえで Verified 管理と継続監視へ戻すと、「知識は分かったが動けない」状態を避けやすくなります。

無料で Public 診断を実行する

ドメイン名を入力し、外から見える公開面と高優先度の露出を棚卸しします。最初は『全部を見る』より『何が見えるかを掴む』ことを重視します。

成果物: Public 診断レポートTXT認証で Verified 診断へ進む

所有確認を通して管理対象を確定し、継続監視へ載せるドメインを決めます。責任境界が明確になるため、結果を修正へ戻しやすくなります。

成果物: Verified 診断レポート新規 findings と深掘り対象を判断する

新たに検出された露出を確認し、脆弱性診断やペンテストへ handoff すべき対象だけを絞り込みます。ASM診断は広く見つける入口として使います。

成果物: 優先度付き findings 一覧修正と再確認を月次運用へ定着させる

発見結果を担当へ戻し、修正後の再確認とレポート共有を継続します。公開面の棚卸しと深掘り診断をつなぐことで、単発で終わらない運用になります。

成果物: 月次レビューと継続監視ログ理解したら次は現状確認

まずは自社ドメインの外部公開面を棚卸しし、深掘り対象を絞るところから始められます

Public 診断で公開面を把握し、TXT認証後は Verified 管理と継続監視へ進めます。必要な対象だけを深掘り診断へつなぐ運用に向いています。

よくある質問(FAQ)

代わりにはなりません。ASM診断は対象漏れを防ぎ、どこを深掘りすべきかを決める入口です。

公開面の棚卸しには有効ですが、認証後の業務ロジック欠陥や侵入シナリオの検証には、脆弱性診断やペンテストが必要です。

ASM診断で見つけた公開面と高リスク露出を、脆弱性管理の対象と backlog に接続することで、修正と再確認を継続運用へ載せやすくなります。

まとめ

ASM診断は『見つけるだけ』ではなく、優先順位を付けて深掘り診断や継続監視へつなぐ入口として使うと価値が出ます。

ASM診断は、外部公開資産と露出リスクを outside-in で把握し、何を先に直すべきかを決めるための入口です。脆弱性診断やペンテストの代わりになるわけではなく、むしろそれらの対象漏れを防ぎ、脆弱性管理へつなぐために使うと最も効果が出ます。

もし「公開面がどこまであるのか分からない」「深掘り診断の前に対象を整理したい」と感じているなら、ASM診断から始めるのが自然です。逆に、すでに対象が明確で、特定システムの侵入可能性や詳細な欠陥確認が主目的なら、脆弱性診断やペンテストを主軸に据えるべきです。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

ASM診断 PRO の Public / Verified / レポート運用の公開仕様を参照しました。

ASM 導入の目的と前提を整理する国内の一次資料です。

Defender EASM の discovery、inventory、dashboard の公開説明を参照しました。

Tenable の external attack surface 可視化に関する公開説明を参照しました。

Attack Surface をどう捉えるかの基礎資料です。

internet-facing assets をどう減らすかを示す公的 guidance です。

継続発見と優先度付けをどう運用へつなぐかの整理に使っています。