この記事のポイント

- Claude Code の企業利用では、surface の広さと permission model の両方を前提に運用設計する必要があります。

- 契約、Zero Data Retention、ログ、MCP、browser、cloud execution の扱いを分けて考えると導入判断がぶれにくくなります。

- 社内ルールを整えても、AI で作った公開管理画面や API は別に外部観点で確認する必要があります。

Claude Code を企業利用で検討する理由は何か

Claude Code の企業利用では、surface の広さ、permissions、ログ、法務条件、公開後確認をまとめて設計する必要があります。

Claude Code は『terminal agent』というより『複数 surface をまたぐ agent』です

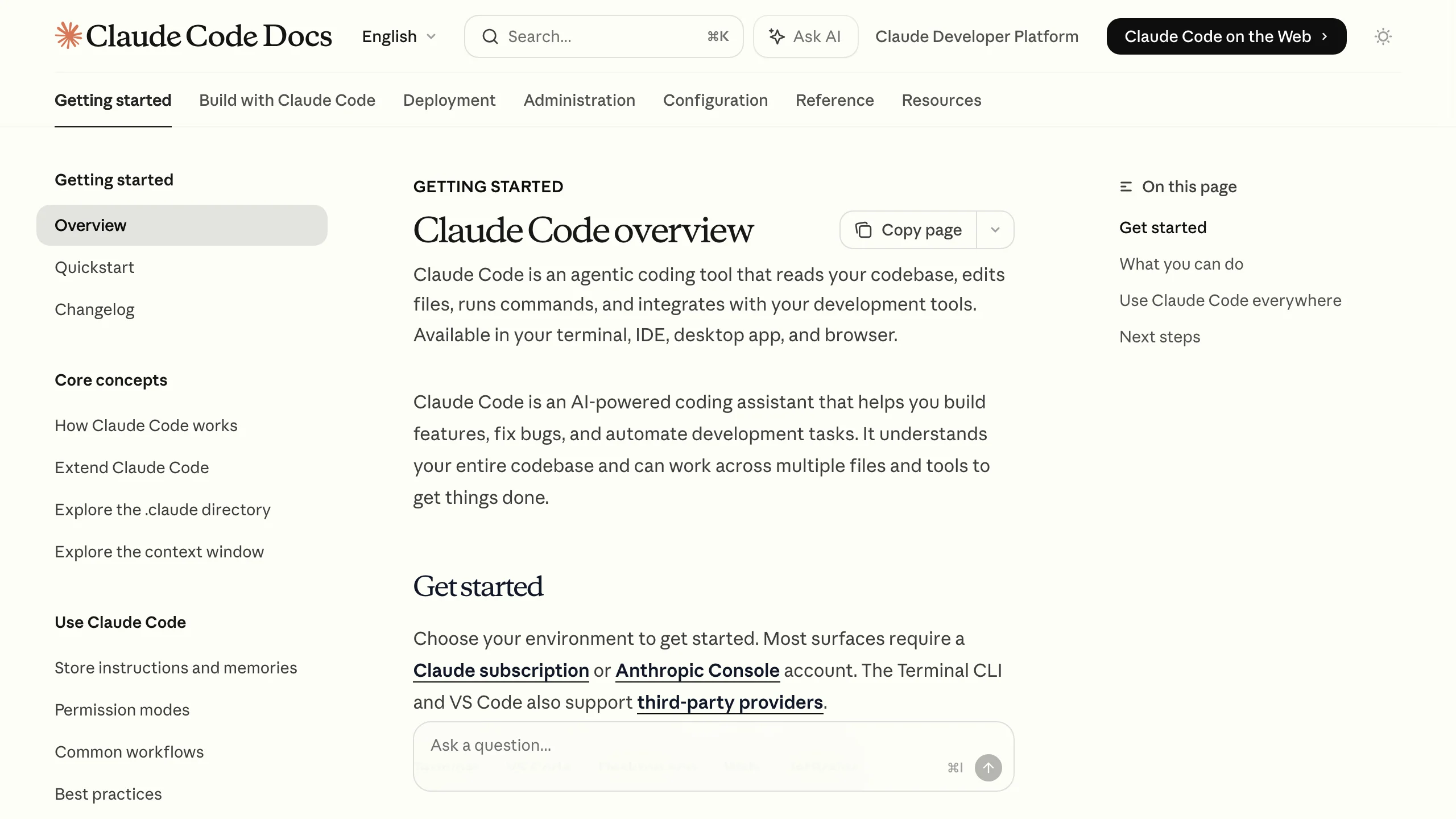

Claude Code を企業利用で検討するときにまず押さえるべきなのは、これが単なる terminal 補助ではないことです。Anthropic の overview は terminal だけでなく IDE、desktop、browser、Slack にまでまたがる agentic coding tool として説明しています。つまり、導入判断では「CLI ツールを入れるか」ではなく、複数 surface を持つ開発 agent を社内でどう扱うかを決める必要があります。

これは強みでもあります。探索、修正、レビュー、長めの反復作業を一つの道具でつなぎやすく、terminal 文化のあるチームにはかなり使いやすいです。一方で、surface が広いということは、統制点も増えるということです。どの面を有効にするのか、どこで認証するのか、どこにログを置くのか、browser や MCP をどこまで許容するのかを決めなければ、便利さのぶんだけ管理が難しくなります。

したがって Claude Code の企業利用では、製品比較の前に「どの surface を使う前提で導入するのか」を決めた方が安全です。企業導入で問題になるのは、ツールの評判ではなく、どの操作を誰にどこまで許すかだからです。

向くのは、terminal 文化と review culture があるチームです

Claude Code が向きやすいのは、terminal を日常的に使い、diff review と実行確認を短い単位で回しているチームです。人間が横で方針を修正しながら、少し大きめの変更を進めたい場合には相性が良くなります。逆に、レビュー文化が弱いチームや、承認を後からまとめて行う文化のチームでは、便利さのぶんだけ権限が先に広がる危険があります。便利に使えることと、安全に使えることは別だと考えるべきです。

権限、承認、ログはどう設計するべきか

permission-based architecture を前提に最小権限で始めます

Claude Code の security docs が最も強く押しているのは permission-based architecture です。read-only を起点にし、編集、テスト実行、bash 実行のたびに明示承認を求める設計は、企業利用で特に重要です。Claude Code は便利ですが、同時にファイル編集やコマンド実行へ近い道具でもあります。したがって導入の出発点は、「どこまで許すか」ではなく、最小権限から始めて何を追加で許すかです。

Anthropic は sandboxed bash、write access restriction、allowlist、command injection detection などを built-in protections として挙げています。これは Claude Code を安全に使えることを意味しますが、自動的に安全になることを意味しません。permission を雑に広げれば、企業利用でも個人利用と同じく blast radius は広がります。既存の AIエージェントの過剰権限 が扱うように、便利さがそのまま危険の範囲にもなります。

したがって企業利用では、project ごとの permission settings、allowlist の範囲、MCP の許可、browser 利用の可否を文書化し、チームで共有する必要があります。Claude Code の permission model は強みですが、運用しなければ効きません。permission を設計して初めて enterprise fit が出る製品です。

ログと監査は『残るか』より『誰が追えるか』を見ます

企業利用では、ログがあるだけでは不十分です。誰がいつどの permission を許可し、どの設定を変更し、どの操作を行ったのかを追えるかが重要です。Claude Code の docs では monitoring、OpenTelemetry metrics、managed settings、ConfigChange hooks などが示されており、チーム security の文脈で usage 監視が位置づけられています。つまり、企業導入では「ログが出る」ことより「組織で追跡可能な形にできるか」が焦点です。

導入時には、利用者の識別、surface ごとの差、設定変更の監査、permission allowlist の管理をどこまで残せるかを見ておくべきです。これが曖昧だと、利用ルールを作っても実際の運用を追えません。Claude Code を会社で使ってよいか、という問いへの答えは、機能の豊富さではなく、監査可能性をどこまで確保できるかにあります。

どの surface を有効にするかを先に決める

terminal、IDE、desktop、browser をまたぐほど統制点が増えるためです。

permission mode と allowlist をチーム単位で定義する

便利さを優先して権限を広げすぎると、過剰権限のまま運用されやすいためです。

ZDR、契約条件、ログの扱いを法務と一緒に確認する

導入後に契約・監査要件が合わず差し戻されるのを避けるためです。

MCP と browser 利用のルールを別で設ける

拡張点が多いほど prompt injection や外部連携の境界が曖昧になるためです。

公開後の管理画面、API、preview host を外部から確認する

Claude Code の利用ルールだけでは internet-facing の露出までは抑え切れないためです。

法務・コンプライアンス・データ境界で見るべき点

契約条件と Zero Data Retention を最初に確認します

Claude Code の企業利用では、セキュリティ docs だけでなく、legal and compliance も必ず見る必要があります。Anthropic の legal and compliance では、Team / Enterprise / API の商用規約、AWS Bedrock や Google Vertex 経由の契約関係、Healthcare compliance と ZDR の関係が整理されています。とくに ZDR は、単なる privacy 機能ではなく、契約や医療系利用の前提条件として扱われています。これは企業導入で後から気づくと差し戻しになりやすい論点です。

企業利用では、ツールが便利かどうかより前に、契約上どの経路で使うのか、ZDR が必要か、既存の商用契約がどう適用されるかを確認した方がよいです。Claude Code は API 直利用だけでなく 3P 経由の可能性もあるため、どの経路で使うかを明示して導入判断する必要があります。

機密コードの扱いは『渡さない』ではなく『境界を決める』で考えます

企業導入では、機密コードを一切扱わない方針にしたくなることがあります。しかし現実には、開発者はリファクタやデバッグのために文脈を多く必要とします。したがって、実務では全面禁止よりも、何を渡してよいか、どこまで要約するか、どの repository で利用を許すかを決める方が回ります。既存の AIコーディングのソースコード漏えい が扱うように、問題は承認済みかどうかより、境界が曖昧なことです。

そのため Claude Code でも、sensitive repository では project-specific permission settings を使い、browser / MCP / external content を絞り、社内のルールで raw な credential や内部 URL を渡さないようにする必要があります。企業利用で重要なのは「完全禁止」ではなく、利用可能範囲を team ごとに現実的に定義することです。

MCP と browser をどう扱うかで enterprise fit が変わります

Claude Code の docs は MCP security と browser / web fetch による prompt injection リスクも明示しています。MCP server は source control で allowed list を管理できますが、Anthropic が監査するものではありません。つまり、企業利用で MCP を使うなら、信頼できる provider に限定し、権限を明示し、初回の trust verification を軽視しない必要があります。browser や web fetch も同様で、使えるから使うではなく、どのリポジトリで許容するかを決めるべきです。

これは既存の プロンプトインジェクション や シャドーAI ともつながります。Claude Code の企業利用では、単体の便利さより、外部入力と外部ツールの境界をどこまで細かく管理できるかが分かれ目です。

最新の official source から見る enterprise 導入条件

Teams / Enterprise / Console / Vertex で認証経路が変わることを先に押さえます

Claude Code の enterprise 導入を考えるなら、まず IAM docs の認証経路を読むべきです。Anthropic は Teams / Enterprise、Claude Console、Bedrock、Vertex、Foundry で導入経路を分けており、それぞれ billing、role、policy distribution の持ち方が違います。ここを曖昧にしたまま PoC を始めると、現場は使えても、あとから SSO、domain capture、role-based permissions、managed policy settings の整合で詰まりやすくなります。つまり enterprise 導入では、どう使うかより、どの経路で入れるかが先です。

とくに Vertex や Bedrock を前提にする場合は、Claude Code 自体の使い勝手だけでなく、cloud provider 側 credential の発行と運用も絡みます。ここを後回しにすると、PoC では便利だったが本番では認証フローが重すぎる、というズレが起きます。企業利用の記事では、この認証経路の違いを最初に明文化した方が、読者は導入判断をしやすくなります。

managed policy settings と compliance API を誰が持つかで運用の形が変わります

Anthropic は Enterprise で SSO、domain capture、role-based permissions、compliance API、managed policy settings を前提にしています。ここで見るべきなのは、機能の有無だけではなく、それを誰が運用し、現場へどう配るかです。情シスや platform team が policy を集中管理するのか、各開発チームが repo ごとに微調整するのかで、Claude Code の enterprise fit はかなり変わります。

つまり Claude Code の企業利用は、terminal の使いやすさだけでは決まりません。managed policy settings と compliance API を現場が読める形に落とせるか、そして開発チームが review culture と矛盾なく回せるかまで見て初めて、本当に導入判断ができます。

逆に言えば、ここを先に揃えられる組織では Claude Code の enterprise fit は高くなります。PoC では terminal の気持ちよさが目立ちますが、本番で残るのは認証、policy、例外承認、監査の運用です。だから企業利用の記事では、使い心地より先に統制の置き場を決めるという順番を強調した方が、読後の判断材料として役に立ちます。

sandboxing と browser / MCP の境界をどう扱うか

Anthropic の sandboxing は『便利にするため』ではなく『成功した攻撃を閉じ込めるため』です

2025年後半の Anthropic の sandboxing 解説は、Claude Code の企業利用を考えるうえで重要です。そこでは、prompt injection が完全に消えない前提で、成功した場合の被害を sandbox 内に閉じ込める考え方が示されています。これは enterprise の現場でもそのまま有効で、入力の安全性を信じるより、実行面を隔離する方が現実的だということです。

Claude Code を企業で使うなら、権限 prompt だけで満足せず、sandbox、read-only default、approval の三点をセットで設計した方が安全です。PoC では便利さが目立ちますが、本番では「仮に誤作動しても何が起きないか」を説明できる方が重要になります。

browser と MCP は repo と別の boundary として review する必要があります

Claude Code は repo の中だけで閉じる tool ではありません。browser や MCP を使い始めると、社内ポータル、ticketing、docs、preview host、管理画面へ接続が広がります。ここを repo review の延長として扱うと、権限境界が曖昧になります。既存の AIエージェントの過剰権限 や プロンプトインジェクション とつなげると分かりやすいですが、browser / MCP は 別の boundary として review する方が安全です。

そのため enterprise 導入では、repo 用 policy、browser 用 policy、MCP 用 policy を最低でも分けた方がよいです。Claude Code を安全に使うとは、agent 一つにすべてを背負わせないことでもあります。

ここまで境界を分けておくと、PoC の段階でも『どの接続を許した結果、どの運用負荷が増えたか』を説明しやすくなります。利用可否より境界設計を比較する視点を持つと、Claude Code の enterprise 導入はかなり現実的に評価できます。

企業利用では、この説明可能性がそのまま承認の通しやすさにつながります。

情シス、法務、platform team が同じ図で会話できる状態まで落とし込むことが重要です。

ここで重要なのは、browser や MCP を禁止するかどうかではありません。どの workflow なら browser を許し、どの workflow では repo read-only に留めるかを切り分けることです。機能の可否ではなく、用途ごとの boundary を先に設計すると、Claude Code は enterprise でもかなり扱いやすくなります。

Claude Code を企業利用するなら ASM診断 PRO をどう使うか

Claude Code の利用ルールを整えても、AI が作った管理画面、preview host、API は外部観点で別に確認した方が運用が安定します。

Claude Code の企業利用で忘れやすいのが、社内ルールと公開面の確認は別問題だという点です。permission を整え、MCP を制限し、ZDR や契約条件を確認しても、AI が変更した login page、preview host、API docs、staging、証明書、古い subdomain が外に残れば事故の入口は残ります。これは Claude Code のせいではなく、AI で実装速度が上がるほど公開面の変化も速くなるからです。

そこで必要なのが、コード review と外部観点での確認を分けることです。Claude Code の企業利用ガイドラインに、公開管理画面、API、サブドメイン、証明書を外から確認する手順を最初から入れておくと、AI 導入後の運用が崩れにくくなります。ASM診断 PRO は、その外部観点での確認を無料で始める入口として使いやすく、Claude Code で速く進むチームほど相性が良い構成です。

もし Claude Code の企業利用を検討しているなら、PoC と並行して ASM診断 PRO を試し、今の公開面を一度洗い出してください。管理画面、preview host、API、証明書を外から確認する運用を一緒に決めておくと、Claude Code を許可したあとに『公開面が散っていた』という後追い事故を減らしやすくなります。

無料診断

Claude Code 導入後の公開面を無料で点検

Claude Code を企業利用するなら、permission や契約条件だけでなく、公開後の管理画面、API、preview host、サブドメインも別に確認する必要があります。ASM診断 PRO で外部公開資産を無料で洗い出し、Claude Code 導入後の見落としを減らしてください。

よくある質問(FAQ)

Claude Code は企業でそのまま使ってよいですか?

そのまま全面許可するのは避けた方が安全です。利用する surface、permission、MCP、browser、ログ、契約条件を決めたうえで、段階的に導入した方が運用しやすくなります。

企業利用で最初に確認すべき docs は何ですか?

overview、security、legal and compliance の3つです。便利さ、権限制御、契約・ZDR の前提を同時に確認できます。

Claude Code が向くチームはどんなチームですか?

terminal 文化があり、diff review と承認を短い単位で回せるチームです。複数 surface を活かせる一方、統制点も増えるため、review culture のある組織に向きます。

Claude Code の利用ルールだけで十分ですか?

いいえ。公開後の管理画面、API、preview host、サブドメイン、証明書は別に外部観点で確認する必要があります。

ASM診断 PRO はこのテーマでどう役立ちますか?

Claude Code で速く作ったサービスの公開管理画面、API、preview host、証明書を外から洗い出し、社内ルールでは拾いにくい公開面の見落としを減らす入口として役立ちます。

まとめ

Claude Code の企業利用は、surface、permissions、法務条件、公開後確認の輪を閉じて初めて実運用に載せやすくなります。

Claude Code の企業利用で重要なのは、便利さだけを見て入れないことです。Claude Code は terminal、IDE、desktop、browser をまたぐ agentic coding tool であり、複数ファイル編集やコマンド実行まで扱えるぶん、surface の広さと permission model を前提に運用設計する必要があります。企業では、どの surface を有効にするか、どの権限を許すか、どのログを追うか、どの契約条件で使うかを決めなければ、便利さがそのまま管理の難しさになります。

また、Claude Code の企業利用は security docs だけで完結しません。legal and compliance にある商用規約、3P 経由の契約、Zero Data Retention、BAA の扱いまで見たうえで、MCP や browser の利用ルールを決める必要があります。つまり導入判断は、製品の評判やデモではなく、自社のレビュー文化、権限設計、法務条件に載せられるかで決めるべきです。

さらに、社内ルールを整えても、公開面の問題は別に残ります。Claude Code で速く実装するほど、preview host、管理画面、API、証明書、古い subdomain が増えやすくなります。だから企業では、Claude Code 利用ルールと並行して、ASM診断 PRO で外部公開面を確認する運用も最初から設計した方が安全です。導入条件と公開後確認を一つの流れにすると、Claude Code の便利さを活かしながら事故を減らしやすくなります。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。