この記事のポイント

- 危険なのは侵入されることだけでなく、攻撃対象として列挙され続けることです

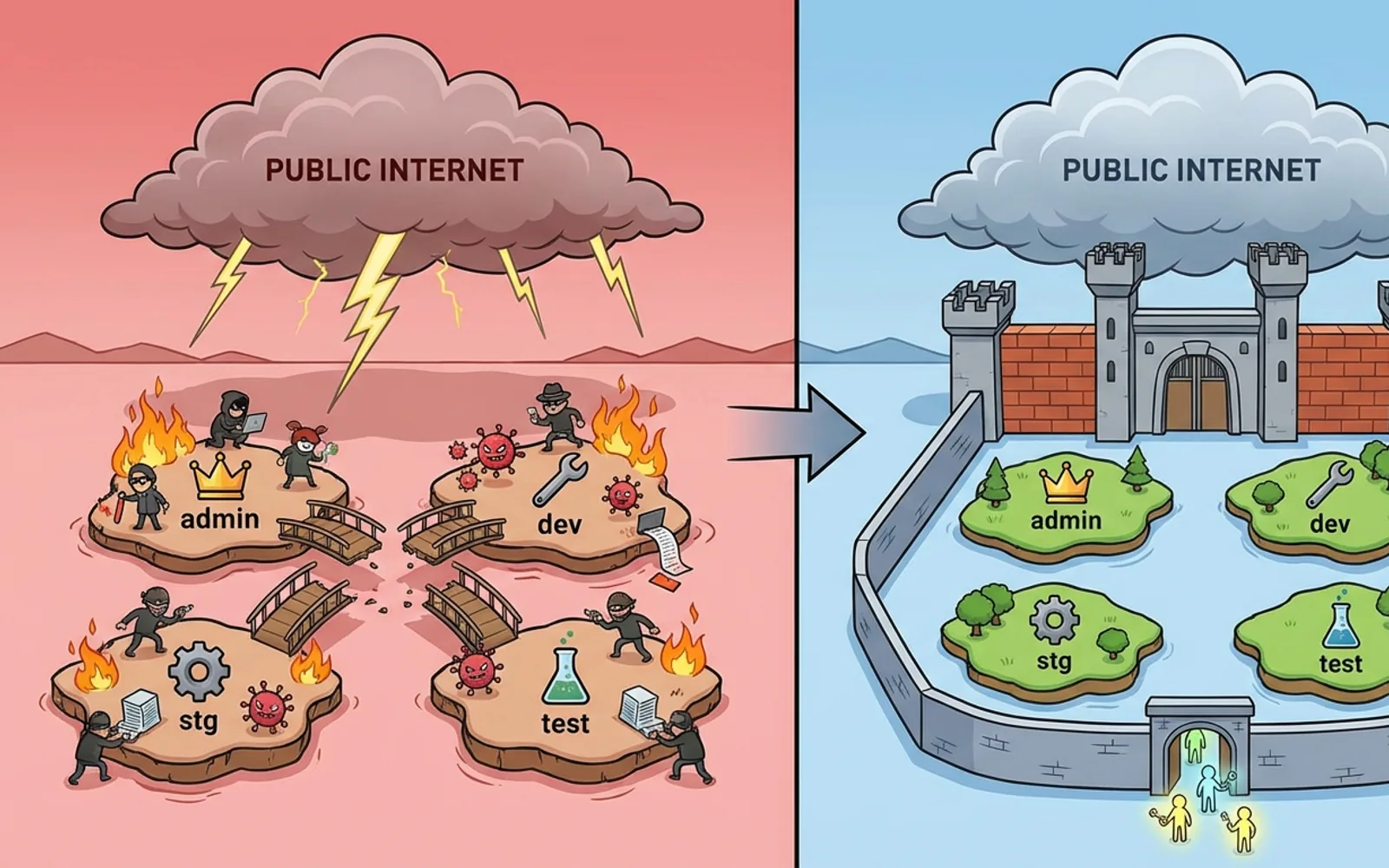

- admin / dev / stg / test は outside-in では区別されず、同じ公開面として見られます

- 対策の第一歩は守ることではなく、最初から公開しないことです

まず無料で確認する

無料でASM診断を開始

管理画面 露出 リスクで触れている論点は、自社ドメインを実際に診断すると優先順位が掴みやすくなります。まずは外部公開資産を無料で可視化してください。

管理画面・ステージング環境のどこまでが危険な露出か

外から見れば、本番か検証かは関係なく『到達できる管理面』として扱われます。

危険なのは、本番管理画面だけではありません。開発、テスト、ステージング、ベンダー向け管理画面、VPN 管理画面など、外から到達できる操作系インターフェイス全般が対象です。CISA は web management interfaces を malicious activity から shield するよう求めており、『公開して守る』より『最初から露出させない』ことを強く打ち出しています。

これは、認証の有無とは別の問題です。強いパスワードや MFA があっても、公開されていればログイン面は列挙され、フィッシングや credential stuffing の対象になります。つまり、露出リスクは認証設計の前段にある公開境界の問題です。

事故につながる典型パターン

引き継ぎ漏れで残るステージング

本番切替後も、旧ステージングや確認用環境が残るケースは珍しくありません。ドメイン名に `stg` や `test` が含まれていなくても、HTTP タイトルや Basic 認証ダイアログ、レスポンスヘッダから用途が推測されることがあります。放置されるほど、誰も責任を持たない環境になります。

管理画面が入口になる

管理画面は通常の公開ページよりも操作権限が強く、少ない成功回数で大きな影響が出ます。そのため、ログイン面が露出しているだけで攻撃対象としての価値が高くなります。認証が堅いことは重要ですが、そもそも露出を減らす方が防御効果は高いです。

開発 / テスト / ステージングが残る理由

原因は多くの場合、廃止フローが弱いことです。本番移行後に DNS を消していない、CDN やWAFの設定だけ外していない、外注先が検証環境を閉じていない、などが典型です。資産台帳と release 手順に『旧環境の停止確認』が入っていないと、環境は簡単に残ります。

また、環境名が変わることで台帳から漏れるケースもあります。`admin-old`、`cms2`、`preview` のように、いかにも危険そうな名前ではないため、検索やレビューで見落とされやすくなります。だからこそ outside-in の棚卸しが必要です。

露出面を先に見る

本番だけ守っても、周辺環境が露出していれば公開面は広いままです

自社ドメイン全体を outside-in で見ると、管理画面や検証環境の残骸を見つけやすくなります。気づいてから閉じるのではなく、まず見える化してください。

まず閉じるべき露出パターン

優先度が高いのは、`認証なしで中身が見える管理画面`, `既定IDが推測できる環境`, `公開されたステージング`, `管理系インターフェイス`, `内部向け文言が見えるログイン画面` です。これらは本番か検証かに関係なく、攻撃者にとって価値の高い入口になります。

もし同じドメイン配下に複数の login 面があるなら、アタックサーフェスの考え方 で入口全体を見直した方が整理しやすくなります。

公開されたまま

admin / stg / test が internet から到達できる

認証があっても login 面や管理 UI は列挙され続け、攻撃対象としての価値が高いまま残ります。

- credential stuffing やフィッシングの入口になる

- 旧ステージングや preview が owner 不明のまま残る

- robots.txt や noindex だけではアクセス自体を止められない

閉じた後の状態

管理面は private に寄せ、残す環境にも理由と owner がある

公開境界から外し、残す環境だけを例外管理すると、列挙対象と運用負債を大きく減らせます。

- IAP、VPN、IP allowlist で internet から直接到達させない

- release / 廃止フローに DNS と旧環境停止確認を含める

- monthly review で admin / stg / preview の残骸を継続的に洗う

| 露出パターン | 優先度 | すぐやること |

|---|---|---|

| 認証なしで中身が見える管理画面 | 最優先 | 即時に非公開化し、owner を確定する |

| 公開されたステージング / テスト環境 | 高 | 外部公開の必要性を確認し、不要なら停止する |

| ログイン画面だけ見えている管理系UI | 中 | IP制限や IAP、VPN 前提へ切り替える |

robots.txt では守れない理由

`robots.txt` は検索エンジン向けのお願いであり、アクセス制御ではありません。URL が分かっていれば普通に到達でき、攻撃者に対する防御にはなりません。管理画面や staging の露出対策としては、IP 制限、private network、VPN、IAP のような制御が必要です。

`noindex` も同様で、見つかりにくくするだけです。守るための仕組みと、見つからないことを祈る設定は別物として整理してください。公開面全体の残骸が不安なら 未管理資産リスク、HTTP の置き去りが気になるなら HTTPS / TLS 見直し も合わせて確認すると優先順位をつけやすくなります。

管理画面露出を減らす運用ルール

一番強い対策は、管理面や検証環境を public internet へ出さないことです。可能なら private network、VPN、IP allowlist、Identity-Aware Proxy などを使って、インターネットから直接到達できない構成にします。CISA のメッセージも、まず shield することにあります。

次に、release と廃止の手順に、DNS 削除、WAF/Proxy 設定見直し、証明書回収、検索除外確認を入れてください。さらに monthly review で `admin` `stg` `test` などの命名規則に加え、用途不明のログイン面も確認すると再発を減らせます。

よくある質問(FAQ)

ログイン画面が出ているだけでも危険ですか

危険です。侵入されていなくても、攻撃対象として列挙され続け、認証攻撃やフィッシングの入口になります。

Basic 認証があれば十分ですか

十分ではありません。外へ見せる必要がないなら、そもそも public internet から到達できない構成が望ましいです。

最初に何を確認すべきですか

自社ドメイン配下で見えている login 面、admin 面、preview / stg / test 環境を outside-in で洗い出し、owner と用途を確認してください。

robots.txt や noindex を入れていれば露出対策として十分ですか

十分ではありません。どちらもアクセス制御ではなく、URL が分かれば通常どおり到達できます。管理画面や staging の露出対策としては、IP 制限、VPN、IAP、private network のように、そもそも public internet から届かない構成へ寄せる必要があります。

最優先で閉じるべき管理画面はどれですか

認証なしで内容が見える管理画面、公開されたステージング、既定IDや役割が推測しやすい管理系UIが最優先です。その次に、ログイン画面だけ見えている admin / preview / test 環境を整理してください。事業影響より先に、外から到達できる操作系インターフェイスを減らすことが重要です。

まとめ

公開管理画面や staging は、検知した順ではなく『外から見えやすく悪用しやすい順』で優先度を付けると対処が速くなります。

管理画面露出の問題は、『パスワードを強くする』前に、『そこを外へ見せるべきか』を問うべき領域です。開発、テスト、ステージングも同じで、露出した瞬間に outside-in では攻撃対象になります。まずは見える化し、閉じられるものを閉じ、残すなら理由と owner を持たせてください。

ASM診断 PRO を使えば、外から見える公開面をまず把握し、意図しない露出を優先度付きで洗えます。公開境界の事故は、気づいた人の努力ではなく、仕組みで防ぐのが正解です。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

internet-facing assets の露出削減を参照しました。

web management interfaces を public internet から shield すべきという一次資料です。