この記事のポイント

- HTTPS 強制は証明書を入れるだけでは終わりません

- HSTS、redirect、mixed content はセットで見るべきです

- TLS 設定不備は outside-in で継続確認すると再発に気づきやすくなります

まず無料で確認する

無料でASM診断を開始

HTTPS 強制 設定で触れている論点は、自社ドメインを実際に診断すると優先順位が掴みやすくなります。まずは外部公開資産を無料で可視化してください。

HTTPS 強制が必要な理由

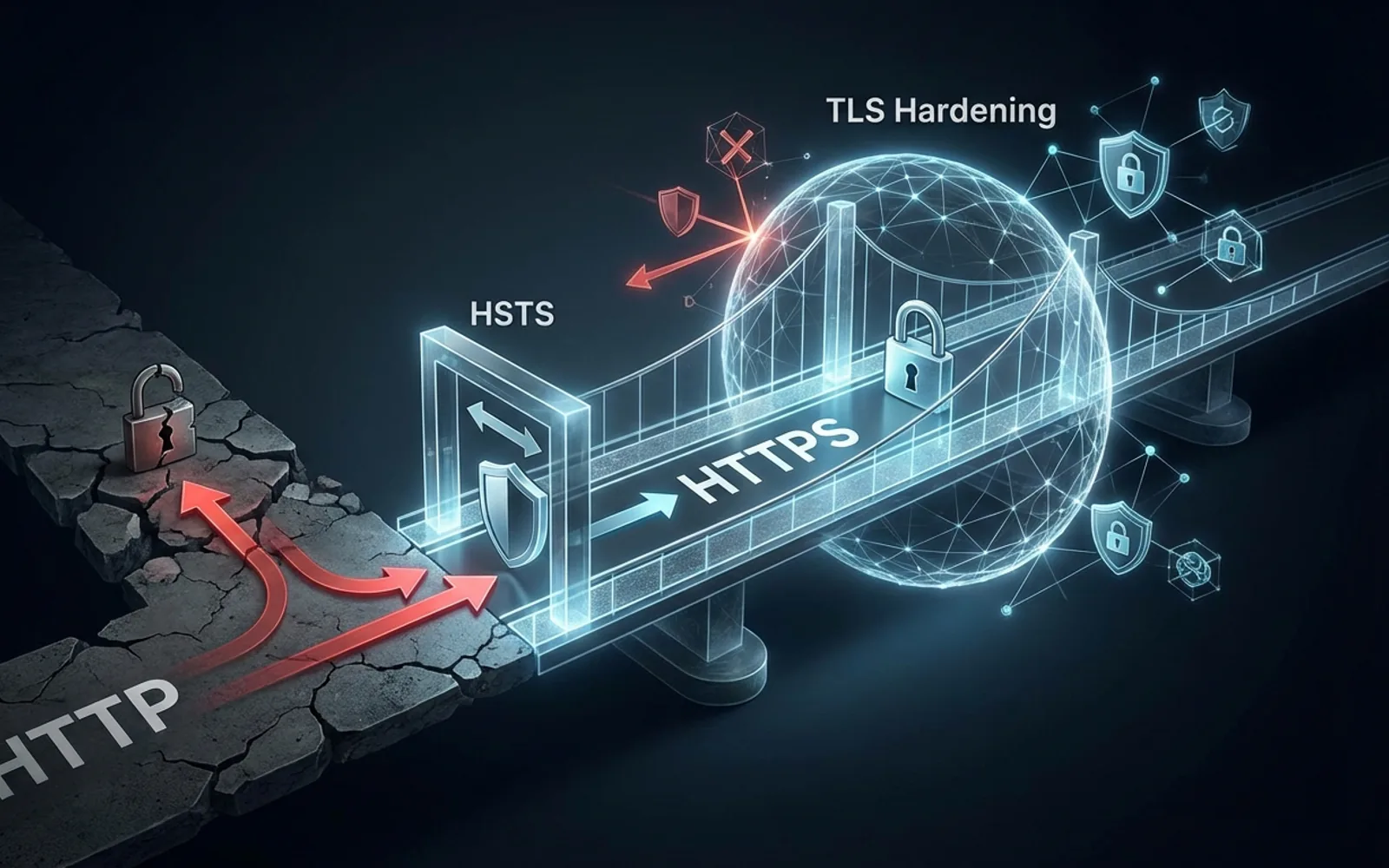

HTTPS 強制は証明書だけでなく、redirect と HSTS を組み合わせて実現します。

HTTPS 強制の目的は、暗号化そのものだけではありません。ユーザーが HTTP を踏んでも HTTPS へ正しく誘導され、以後も安全な経路を使い続けられることが重要です。OWASP は TLS を全ページで使うべきだとしており、一部ページだけ HTTPS で残りが HTTP では不十分です。

とくにB2Bサービスでは、古いブックマークや資料内リンクが HTTP のまま残ることがあります。そのため、redirect と HSTS を併用して『古い導線でも安全側へ倒れる』ようにしておく必要があります。

HSTS / redirect / mixed content の基本

HSTS は、一度 HTTPS で接続したブラウザに対して、今後も HTTPS を使うよう伝えるヘッダです。MDN は includeSubDomains や preload の説明に加え、HSTS が最初の HTTPS 応答後に効くことも示しています。つまり最初の入口として、HTTP から HTTPS への redirect も依然重要です。

mixed content は、ページ自体は HTTPS でも、一部リソースが HTTP から読まれる状態です。見落としやすいですが、公開面の信頼性を下げます。アセットCDN、古い画像URL、外部JS読み込みなどを含めて見直してください。

公開設定を見直す

HTTPS 化済みでも、公開面は継続的に崩れます

証明書更新、外部スクリプト差し替え、サブドメイン追加で設定は揺れます。outside-in で継続確認しておくと、事故になる前に差分を見つけやすくなります。

redirect だけでは足りない理由

HTTP から HTTPS へ redirect していても、最初のアクセスは still HTTP ですし、mixed content や古いサブドメインの設定不備までは直りません。redirect は入口の一つであり、HSTS と公開面全体の棚卸しが揃って初めて `HTTPS 強制 設定` が機能します。

たとえば、本番トップだけ redirect が効いていても、古い docs サイトや staging が HTTP のまま残っていることがあります。こうした差分は 露出環境の見直し や サブドメイン棚卸し と一緒に確認すると見つけやすくなります。

TLS 設定不備で見落としやすい点

実務で多いのは、メインサイトは直したが、古いサブドメインや管理画面、ステージングが古い設定のまま残るケースです。TLS はサイト単位ではなく公開面単位で見ないと、部分的な古さを見逃します。特に別チームが管理するサブドメインや外注先環境は、設定基準がずれやすいです。

また、HSTS や redirect を本番だけに入れ、テストや管理画面を外へ出したまま放置しているケースもあります。セキュリティ観点では『本番ではない』は免罪符になりません。外から見えるなら、同じ基準で扱う必要があります。

TLS を入れたつもり

トップだけ HTTPS、周辺は古い設定のまま

証明書を入れても redirect、HSTS、mixed content、周辺サブドメインの設定差分が残ると、公開面の安全性は中途半端です。

- HTTP の古いブックマークや資料 URL から初回アクセスが保護されない

- mixed content や弱い TLS 設定がサブドメインで再発する

- admin / docs / staging のような周辺環境が古い基準のまま外へ残る

整備済み運用

redirect・HSTS・周辺サブドメインを同じ基準で管理

サイト単位ではなく公開面全体で HTTPS 運用を揃えると、追加ドメインや設定変更があっても崩れにくくなります。

- HTTP -> HTTPS redirect と HSTS をセットで維持する

- mixed content、証明書期限、TLS 設定差分を継続的に点検する

- stg / admin / 旧サイトも outside-in で同じ棚卸し対象に含める

HTTPS 強制設定の優先順位のつけ方

優先順位は、1. 本番公開面の HTTP 残存、2. mixed content、3. 管理画面や staging の古い設定、4. 監視されていない周辺サブドメイン、の順で考えると進めやすくなります。ユーザー影響が大きく、再発しやすい項目から直すのが基本です。

さらに、証明書期限切れや HSTS 未設定が絡む場合は 証明書監視 と一緒に扱うと、修正の手戻りを減らせます。

継続監視で見るべき項目

継続監視では、HTTP 応答の残存、HSTS ヘッダ、mixed content の再発、古いTLS設定が残るサブドメイン、新規追加ドメインの HTTPS 設定を固定項目にしてください。設定は一度直しても、コンテンツ更新や新規公開で簡単に崩れます。

outside-in に公開面を確認しておくと、設定変更のたびに全環境へ手でアクセスしなくても差分に気づきやすくなります。HTTPS は単発プロジェクトではなく継続運用です。

よくある質問(FAQ)

HSTS だけ設定すれば十分ですか

十分ではありません。redirect、mixed content 対策、周辺サブドメインの見直しも必要です。

mixed content は後回しでもよいですか

本番画面で発生しているなら後回しにしない方が安全です。せっかく HTTPS 化しても、信頼性と整合性が崩れます。

HTTPS 化した後に何を監視すべきですか

HTTP 残存、HSTS、証明書期限、周辺サブドメインの設定差分です。公開面全体で見続ける必要があります。

staging や管理画面も HTTPS 強制の対象に含めるべきですか

外から見えるなら含めるべきです。`本番ではない` という理由で外へ出た管理画面や staging を緩い設定のまま残すと、公開面全体の基準が崩れます。メインサイトと同じ outside-in の棚卸し対象に入れてください。

証明書更新を自動化していれば TLS 設定確認は不要ですか

不要にはなりません。自動更新があっても、HSTS 未設定、mixed content、周辺サブドメインの古い TLS 設定は別問題として残ります。証明書更新と公開面の設定確認は分けて考える必要があります。

まとめ

TLS hardening は暗号設定の話だけでなく、公開面・期限・report までつながる設計にした方が現場で回ります。

HTTPS 強制設定は、一度やって終わる作業ではなく、公開面の変化とともに崩れやすい設定です。redirect、HSTS、mixed content、証明書運用をセットで見直し、サブドメインや管理画面も含めて outside-in で確認してください。

ASM診断 PRO で公開面を定期確認しておくと、新しく追加された資産や設定差分に気づきやすくなります。HTTPS は『導入済みかどうか』ではなく、『継続的に維持できているか』で評価すべきです。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

TLS を全ページで使うこと、wildcard の注意点などを参照しました。

HSTS の動作、includeSubDomains、preload の説明を参照しました。