この記事のポイント

- Exposure Management は単一製品名ではなく、発見・優先順位付け・改善までを束ねる上位概念です。

- 脆弱性管理との最大の違いは、既知資産の CVE だけでなく、未知資産・到達可能性・攻撃経路まで含めて判断する点です。

- 日本企業の導入初期は、CTEM を全部やろうとせず、まず EASM で外部公開面を掴む方が短期成果につながります。

まず無料で確認する

無料でASM診断を開始

Exposure Management とはで触れている論点は、自社ドメインを実際に診断すると優先順位が掴みやすくなります。まずは外部公開資産を無料で可視化してください。

Exposure Management(エクスポージャー管理)とは何か

Exposure Management は EASM、DRPS、CAASM、CTEM をまとめる上位概念です。実務では最初から全部を同時導入するのではなく、今の成熟度に合わせて段階化します。

Exposure Management は、組織の露出を継続的に発見し、何を優先して直すべきかを決める考え方です。ここでいう露出には、既知の脆弱性だけでなく、インターネットから見えている公開資産、知られていない shadow asset、設定ミス、攻撃経路、ブランド悪用まで含まれます。つまり「弱点の一覧表」を作る話ではなく、今の攻撃可能性をどう減らすか を運用するテーマです。

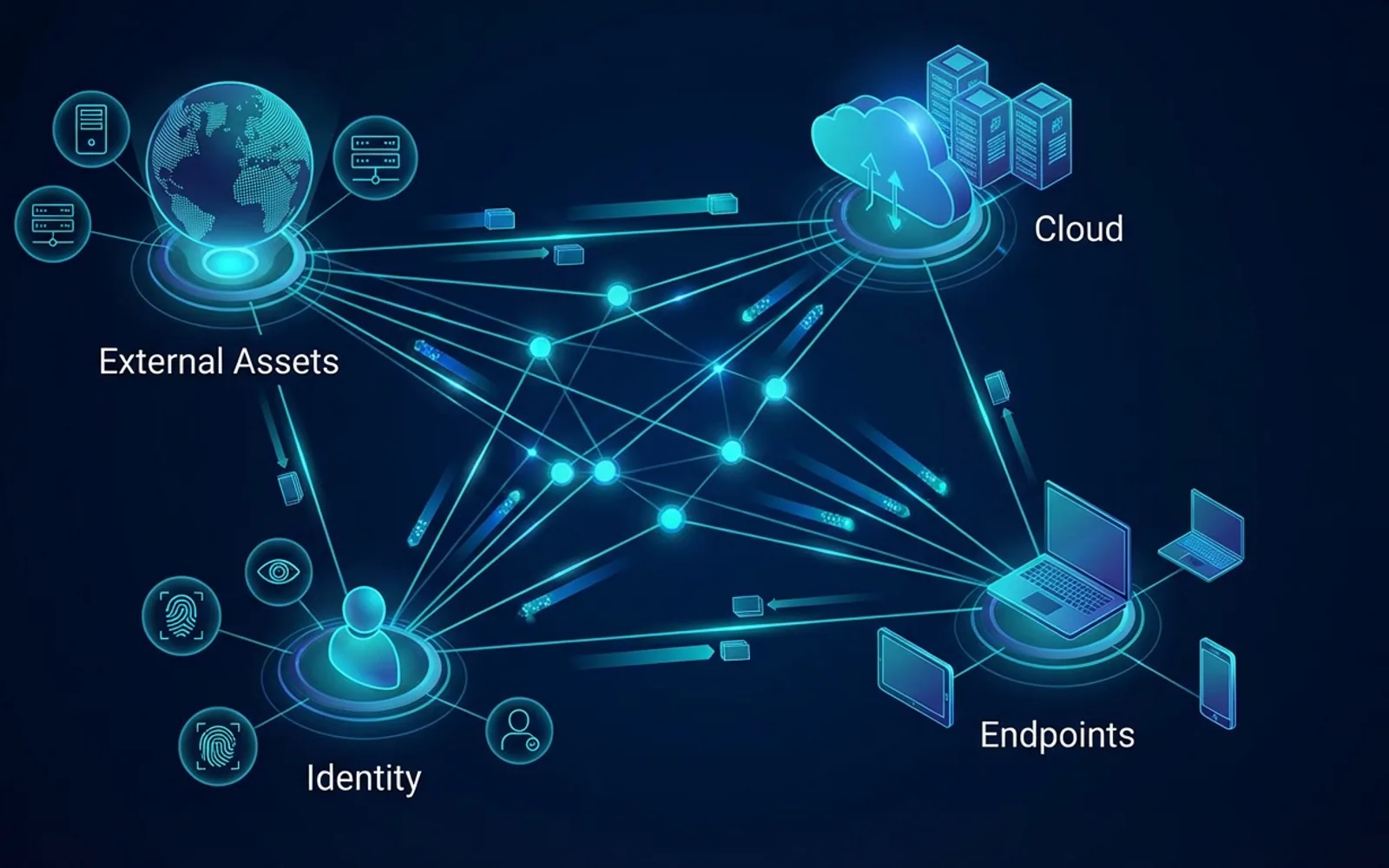

Microsoft の一次ソースでも、endpoint・cloud・external attack surface を横断して継続発見し、統合ビューと attack path で優先度を判断する考え方が示されています。重要なのは、全データを一枚のダッシュボードに集めること自体ではありません。経営や運用チームが「今週どれを潰すか」を決められる粒度まで、露出情報を圧縮して意思決定へつなぐことです。

用語としては英語の Exposure Management が先に広がっていますが、日本語検索では 「エクスポージャー管理」「CTEM とは」「EASM との違い」まで一緒に調べる読者が多く、単独用語の説明だけでは検索意図を取り切れません。

脆弱性管理との違いはどこにあるのか

現場で最も混同されやすいのが、Exposure Management と脆弱性管理の違いです。脆弱性管理は、既知の資産に見つかった弱点を検出し、修正する活動に軸があります。一方、Exposure Management は、そもそも何が外から見えているのか、どの経路で到達できるのか、どの露出が今の業務やブランドに直結するのかまで視野を広げます。脆弱性管理が不要になるのではなく、脆弱性管理をより広い意思決定の中に置き直す イメージです。

例えば、CVSS が高い脆弱性でも、外部から到達できず、補完策があり、運用上の優先度が低いことはあります。逆に CVE がついていなくても、放置サブドメイン、公開された管理画面、期限切れ寸前の証明書、ブランドなりすましは、攻撃面としてすぐに問題になることがあります。Exposure Management は、この「スコアだけでは判断しにくい露出」を扱えるのが強みです。

| 観点 | 脆弱性管理 | Exposure Management |

|---|---|---|

| 主対象 | 既知資産に存在する弱点や設定不備 | 既知資産・未知資産・公開面・攻撃経路・ブランド露出まで含む |

| 入口 | スキャン結果、エージェント、資産台帳 | outside-in 観測、資産統合、脅威文脈、到達可能性 |

| 優先順位 | CVSS やベンダー severity 中心 | 到達可能性、事業影響、公開性、攻撃経路、修正容易性を含める |

| よくある失敗 | 件数が多すぎて backlog 化する | 対象範囲を広げすぎて運用開始前に止まる |

| 導入初期の勝ち筋 | 重要資産の高 severity から修正する | 公開資産の棚卸しと high-impact な露出を短期で潰す |

EASM・DRPS・CAASM・CTEM はどうつながるのか

Exposure Management を理解しづらくする原因は、周辺用語が多いことです。EASM は外部公開面の把握、DRPS はブランド悪用や漏えいの監視、CAASM は資産データの統合、CTEM は継続運用のフレームと捉えると整理しやすくなります。競合用語というより、どのレイヤーを深く扱っているかが違う と考えるのが実務的です。

日本企業が最初に成果を出しやすいのは EASM です。理由は、台帳が完全でなくても outside-in で始められ、ダングリングDNS、公開管理画面、古いサブドメイン、証明書運用漏れのように短期で改善しやすい露出を拾えるからです。そこから DRPS や CAASM へ広げ、最終的に CTEM として運用フローを固定していく順番が現実的です。

外部公開面の継続把握

ドメイン、サブドメイン、DNS、Web、TLS、公開管理画面など、インターネットから見える資産を outside-in で観測する層です。

- 主なアウトプット

- 未知資産、放置サブドメイン、管理画面露出、証明書期限、公開サービスの把握

ブランド・漏えい・なりすまし監視

デジタルリスク保護サービス。偽サイト、漏えい情報、なりすましアカウント、ブランド毀損につながる外部脅威を追う層です。

- 主なアウトプット

- フィッシング、ダークウェブ露出、ブランド悪用、なりすまし監視

資産データの統合と整合

クラウド、CMDB、EDR、IAM、端末、SaaS など複数の資産データソースをつなぎ、何がどこにあるかを整える層です。

- 主なアウトプット

- 資産インベントリの統合、未管理資産の発見、所有者や責任境界の整理

露出管理の継続フレーム

何を対象にし、何を優先し、どう検証し、どう改善へつなぐかを回し続ける運用フレームです。

- 主なアウトプット

- 優先順位付きの改善バックログ、検証済みリスク、部門横断の改善サイクル

CTEM の 5 ステージで考えると実装しやすい

CTEM は、Exposure Management を継続運用へ落とし込むときの考え方として使われます。大事なのは、最初から壮大な統合計画にしないことです。scope を狭く切り、discovery で現実を掴み、prioritize で順番を決め、validate で確度を上げ、mobilize で担当者の行動へ変える。この流れを回すだけでも、多くの企業にとっては大きな前進です。

特に導入初期は、Scope の段階で「どのドメイン群を対象にするか」「公開管理画面や証明書期限も見るのか」「誰が remediation owner になるのか」を決めておくと止まりにくくなります。逆にここを曖昧にしたまま始めると、発見結果は増えても是正の責任が宙に浮き、レポートだけが残りがちです。

Scope

どの資産とどのリスクを、誰が意思決定するのか?

- 対象ドメイン、ブランド、委託先、クラウド境界を明文化する

- 初回は外部公開資産と internet-facing な導線に絞る

- 情シス、Web運用、インフラの連絡先を先に揃える

Discovery

今、本当に外から見えているものは何か?

- ドメイン、DNS、HTTP、TLS、証明書、管理画面露出を棚卸しする

- 台帳にない shadow asset と unmanaged asset を洗い出す

- Public 診断で outside-in の現実を先に掴む

Prioritize

どれが今週直すべき露出か?

- 悪用されやすさ、公開性、影響範囲、修正容易性で順番を付ける

- 脆弱性の深刻度だけでなく、到達可能性と運用上の放置度合いも見る

- 緊急対応と月次改善を分けて backlog を作る

Validate

本当に悪用可能か、誤検知ではないか?

- 公開された管理画面やダングリングDNSの再現性を確認する

- 修正後に reachability と再発有無を再確認する

- 必要なものだけ Verified 運用へ引き上げて証跡を残す

Mobilize

発見結果を誰の行動に変えるか?

- 担当チーム、期限、例外承認の有無を決める

- チケット、定例会、レポートへ findings を接続する

- 翌月の再観測まで含めて運用を固定する

CTEM を難しくしすぎないコツは、最初の 90 日は 外部公開面 + 高リスク露出 + 再観測 に絞ることです。内部資産の全面統合は、初回で必須ではありません。

日本企業はなぜ EASM から始めるべきなのか

日本の情シスや兼任セキュリティ担当は、最初から Exposure Management 全域を回すだけの人員や統合基盤を持っていないことが多いはずです。CAASM を本格化させるには、クラウド、端末、IAM、CMDB、委託先の資産情報まで整合を取りにいく必要があります。DRPS もブランド保護や法務、広報との連携が絡みます。つまり、概念としては正しくても、入口としては重くなりやすいのです。

その点、EASM は outside-in で始められます。自社ドメインや関連ブランドの公開面を見れば、台帳にないサブドメイン、停止済みと思っていた公開環境、公開されるべきでない管理画面、期限切れの近い証明書、古い DNS 設定が見えてきます。これらは修正効果が分かりやすく、定例レビューや改善チケットに乗せやすいため、短期で成果を示しやすい領域です。

- 台帳が不完全でも outside-in で着手できる

- ダングリングDNS、公開管理画面、証明書期限のような高impact項目が早く見つかる

- 情シス主導で回し始めやすく、部門横断の前に小さな勝ち筋を作れる

- 公開資産の棚卸しが整うと、次の CAASM や DRPS へ進む前提が揃う

先に読むなら、基礎用語は アタックサーフェスとは?、実務の入口は ASM診断とは?、具体的な棚卸し観点は サブドメイン棚卸し と DNS棚卸しの手順 がつながります。Exposure Management を机上の概念で終わらせないなら、この順番で読むと腹落ちしやすくなります。

最初の一歩

CTEM 全部ではなく、EASM の外部公開面から始める

まずは自社ドメインの公開面を棚卸しし、放置サブドメイン、管理画面露出、証明書・DNS の運用漏れを洗い出す方が、Exposure Management を現場へ落とし込みやすくなります。

主要ベンダーは何を強調しているか

ベンダー比較で見るべきなのは、どの会社も「Exposure Management」という言葉を使っていても、訴求の重心が同じではないことです。Microsoft は統合可視化と attack path、Rapid7 は ASM・CAASM・DRPS を束ねた包括概念、CrowdStrike は優先順位付けと remediation 速度、Tenable は EASM と CAASM を CTEM の文脈へつなぐ説明が目立ちます。つまり、自社が今ほしいのが outside-in の棚卸しなのか、統合プラットフォームなのか を先に決める必要があります。

統合ビューと attack path

Microsoft は endpoint、cloud、external attack surface をまたいで露出を一つの文脈で見せる方向に強く寄せています。『見えているか』だけではなく、attack path と exposure graph を通じて、どの経路が実害に近いかを判断しやすくする訴求です。

既存の Microsoft セキュリティ基盤とつなぎながら、横断可視化を強めたい企業向けです。

Exposure Management を包括概念として提示

Rapid7 は exposure management を、ASM・CAASM・デジタルリスク保護・優先順位付けまで束ねる概念として説明しています。定義記事の段階から『脆弱性管理との違い』や『ライフサイクル』を整理しているため、比較検討初期の読者にも入りやすい構成です。

複数プロダクトをまたいで、何を exposure management と呼ぶべきか整理したい企業向けです。

発見から優先順位付け・修正までの運用速度

CrowdStrike は discover、assess、prioritize、remediate の流れを前面に出し、AI や attack path analysis を使って修正の順番を速く決める点を強調します。概念理解よりも、運用速度の改善に軸足を置いた訴求です。

大規模なアラート群から、どれを先に潰すべきかを高速化したい企業向けです。

EASM・CAASM・CTEM の接続

Tenable は EASM と CAASM を個別に解説しつつ、CAASM が CTEM をどう支えるかまで接続しています。つまり『外から見える公開面の把握』と『内部資産データの統合』を段階的に広げる設計が読み取りやすいベンダーです。

まずは外部公開面、次に内部資産統合へ広げたい企業の比較材料として有効です。

| 見たい観点 | 確認すべきポイント |

|---|---|

| outside-in の強さ | ドメイン、サブドメイン、DNS、TLS、公開管理画面をどこまで標準で見られるか |

| 統合の広さ | クラウド、端末、IAM、CMDB、脆弱性情報をどこまで横断できるか |

| 優先順位付け | 到達可能性、attack path、事業影響をどう使って順番を決めるか |

| 改善へつながるか | チケット、レポート、担当者アサイン、再観測まで回せるか |

| 日本企業への適性 | 日本語運用、スモールスタート、部門横断の難易度、初期成果の出しやすさ |

具体的な製品比較を見たい場合は、ASMツール比較 で国内外 5 サービスを同じ軸で整理しています。Exposure Management の概念理解と、導入候補の比較は分けて考える方が判断しやすくなります。

導入前に確認したいチェックリスト

Exposure Management を導入するときに最も避けたいのは、言葉だけ広く理解して運用が始まらない状態です。導入前は、どこまでを最初の対象にするか、誰が findings を受け取るか、何を短期成果として置くかを具体化した方が成功しやすくなります。特に兼任体制の企業では、「全部やる」より「最初の 90 日で何を減らすか」を先に決めるべきです。

着手前

最初に決めること

- 対象ドメイン、ブランド、委託先の範囲は明確か

- 公開管理画面、DNS、TLS、証明書まで見るのか決めているか

- 情シス・Web運用・インフラの連絡先が揃っているか

- 発見結果を受ける会議体やチケット運用があるか

最初の 90 日

成果として追うもの

- 未知資産の発見数と台帳反映率

- 高リスク露出の是正件数と再発有無

- 担当アサイン済み findings の比率

- 翌月の再観測で改善が維持されているか

もし自社でまず確認すべき公開面が整理できていないなら、未管理資産リスク や 証明書期限切れ監視 の記事も合わせて見ると、何を scope に入れるべきかの解像度が上がります。

まとめ

Exposure Management は、露出を洗うだけでなく、誰の課題かと次のアクションまで見える状態にして初めて回り始めます。

Exposure Management は、脆弱性管理を置き換える流行語ではなく、露出の発見・優先順位付け・改善をつなぐ運用概念です。EASM、DRPS、CAASM、CTEM はそれぞれ役割が違い、日本企業の導入初期は EASM から始める方が実装しやすく、短期成果も出しやすくなります。つまり重要なのは、「どの概念が正しいか」よりも、今の組織で何から回し始めるか です。

自社に置き換える最短ルートは、まず外部公開面を把握し、修正しやすい高impact項目から潰し、再観測まで含めて運用を固定することです。そこまで回って初めて、Exposure Management は読み物ではなく実務になります。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

endpoint・cloud・external attack surface を横断する統合可視化の一次ソースです。

Exposure Management と脆弱性管理の違い、ASM・CAASM・DRPS の関係整理に使った公式解説です。

discover・assess・prioritize・remediate の流れと attack path analysis の訴求を確認する公式ページです。

CAASM と EASM の違い、および CTEM を支える位置づけの整理に使った公式解説です。

EASM の発見・評価・軽減という outside-in の実装文脈を補強する公式解説です。

known・unknown・unmanaged assets を把握する重要性を補強する公的資料です。