この記事のポイント

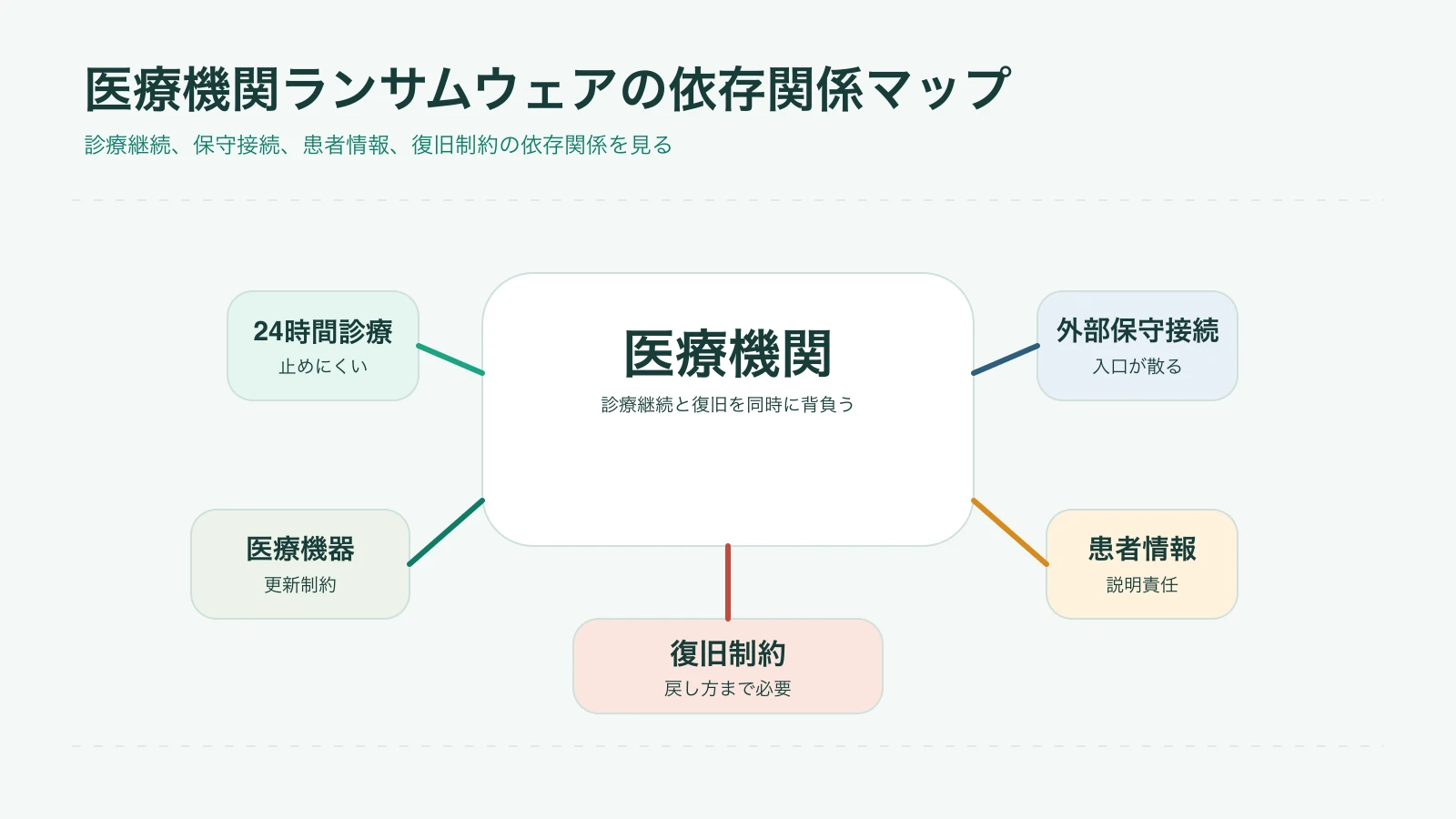

- 医療機関は、24時間診療、医療機器、外部保守接続、患者情報、復旧制約が重なるため、一般企業より『止めてから直す』が難しい構造を持ちます。

- 武蔵小杉病院事例は保守用 VPN の問題として読めますが、本質は接続先システム、蓄積される患者情報、診療継続との両立まで含む医療機関特有の運用制約です。

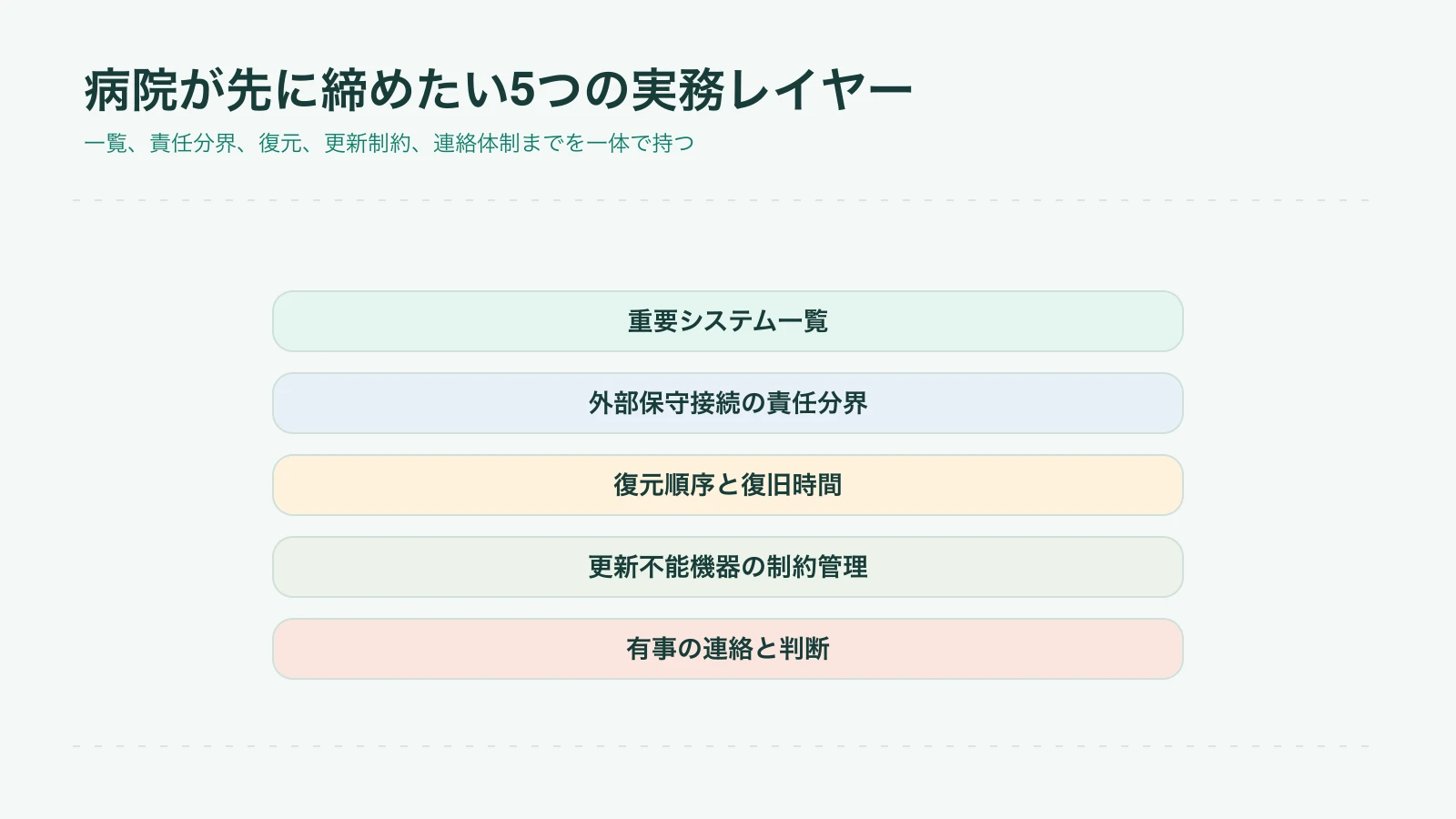

- HHS、CISA、FDA の公式資料を踏まえると、優先順位は重要システム把握、外部保守接続管理、バックアップ復旧、更新と分離、有事対応の順で積み上げるのが現実的です。

まず無料で確認する

無料でASM診断を開始

医療機関 ランサムウェアで触れている論点は、自社ドメインを実際に診断すると優先順位が掴みやすくなります。まずは外部公開資産を無料で可視化してください。

医療機関がランサムウェア被害を受けやすい理由

病院の被害が重くなりやすいのは、診療継続、医療機器、外部保守接続、患者情報、復旧制約が同時に重なるためです。

病院は、止めてから直す判断を取りにくい業種です

医療機関がランサムウェア被害を受けやすいと言われる理由の一つは、一般企業のように『止めて調査する』判断を取りにくいことです。外来、入院、救急、検査、薬剤、看護などが連動しているため、あるシステムを止める判断がそのまま患者安全や診療継続へ影響します。救急受け入れや検査、投薬指示まで同時に連鎖しやすいため、単一システムの停止でも複数部門へ波及しやすい点が病院の難しさです。止めるべきだと分かっていても、止めた瞬間の業務影響が大きいため、初動で制約が強くなります。

しかも病院は、完全停止ではなく診療を続けながら被害調査、遮断、復旧を並行で進める場面が多くなります。この構造は、初動を遅らせるというより、調査と復旧の難度を上げます。結果として、侵入経路の切り分け、影響範囲の特定、代替運用の準備が一般企業より複雑になりやすくなります。

医療機器と外部保守接続が、更新しにくい接点として残りやすくなります

医療機関では、電子カルテのような基幹システムだけでなく、ナースコール、患者監視、検査、画像、薬剤など多様な機器とサーバーがつながっています。その一部はベンダー保守や専用ネットワーク、古い OS、機器更改待ち、認証方式の制約を抱えており、更新しにくい接点が長く残りやすい状態になります。

保守用VPNの記事で整理したとおり、危険なのは VPN という単語そのものではなく、誰のための接続で、いつ閉じられ、どこまで届き、誰が責任を持つかが曖昧な外部接続点です。病院ではこの曖昧さが医療機器の保守運用と結び付きやすく、長期の例外運用になりがちです。

患者情報と診療情報の集約が、業務影響と説明責任を同時に大きくします

病院の被害が重く見えるのは、患者情報や職員情報を大量に扱うからだけではありません。実際には、診療継続の影響と情報保護の影響が同時に出るためです。診療に使うシステムが止まれば現場負荷が上がり、患者情報が漏えいすれば個別通知や説明責任も発生します。つまり、病院のランサムウェアは IT 障害、患者安全、個人情報保護、広報対応が一体化しやすい問題です。

このため、医療機関のランサムウェア記事では「どのマルウェアが流行しているか」より前に、どのシステムが止まると現場に効き、どのデータが漏れると説明責任が跳ねるかを整理した方が実務に役立ちます。医療系の事例整理記事を読み比べるなら、Change Healthcare 事案、ニチイホールディングス事案、大阪急性期・総合医療センター事案を並べると、請求基盤、介護・人材基盤、電子カルテ停止で影響の出方がどう違うかまで追いやすくなります。

武蔵小杉病院事例を一般論として読むと何が見えるか

事例整理として見るなら第5報、一般論として見るなら構造要因です

事実関係そのものは武蔵小杉病院の事例整理記事でまとめています。本記事で主役にしたいのは、そこから一般論として何が見えるかです。第5報では、侵入経路は医療機器保守用 VPN 装置の脆弱性悪用と整理されましたが、医療機関一般の教訓として重要なのは、保守用 VPN 単体ではなく、接続先と運用制約まで含めてリスクが決まることです。

つまり、「VPN が危険だった」で終えると不十分です。接続先サーバーが何を持っていたのか、患者情報がどう蓄積されていたのか、診療継続と復旧をどう両立させたのかまで見ないと、医療機関特有の弱点は見えてきません。

入口より先のシステム仕様が、被害の重さを左右します

武蔵小杉病院の第5報では、侵入経路だけでなく、ナースコールサーバーの仕様上、患者基本情報が自動送信・蓄積される構造が影響範囲拡大につながったと説明されています。これは重要です。医療機関の被害は入口だけでは決まらず、つながった先に何が集まり、どれだけ自動連携され、どこまで届くかで大きく変わるからです。

この読み方にすると、病院セキュリティの主役は単なるネットワーク設定ではなくなります。業務フロー、データ連携、患者情報の保持範囲、装置ごとの責任分界まで含めて見直す必要があると分かります。

病院は、復旧中でも通常診療を続ける圧力を受けやすくなります

武蔵小杉病院事例では、診療継続の案内とセキュリティ強化作業が並行で進みました。ここに医療機関らしさがあります。一般企業の情報システム障害なら、停止と復旧を一体で考えやすい場面でも、病院では通常診療を続けながら、被害範囲の確認と復旧を進める圧力がかかりやすくなります。

だからこそ、医療機関のランサムウェア対策は「侵入されたら止める」だけでは足りません。停止判断、代替運用、復旧判定、患者説明、関係省庁や委託先との連絡まで一つの運用として持つ必要があります。

被害を重くする構造要因

| 構造要因 | なぜ被害が重くなるか | 最初に確認したいこと |

|---|---|---|

| 24時間診療と患者安全の制約 | 停止判断が遅れやすく、調査と復旧を並行で進める必要がある | 停止優先順位、代替運用、連絡系統を決めているか |

| 医療機器とベンダー保守の依存 | 更新や認証の標準化が難しく、例外接続が残りやすい | 保守接続、責任分界、更新制約を台帳で持っているか |

| 患者情報と診療情報の集約 | 業務影響と個人情報保護の説明責任が同時に大きくなる | どのシステムに何の情報が載り、どこまで連携しているか |

| 古い OS と更改待ち機器 | 脆弱性対応が遅れやすく、例外設定や暫定運用が長期化しやすい | 更新不能機器の隔離、代替策、更新期限が決まっているか |

| 復旧テスト不足のバックアップ | バックアップがあっても戻し方が曖昧だと復旧が長引く | 重要システムごとに復元順序と復旧時間を確認しているか |

医療機器は『普通の端末』と同じ前提で扱いにくくなります

医療機関の難しさは、接続されている機器がすべて同じライフサイクルで動かないことです。専用 OS、ベンダー保守、認証方式の制約、機器更新の予算と停止時間の問題が重なると、標準的なパッチ適用や認証強化がそのまま通らない領域が残ります。

FDA がCybersecurity for Medical Devicesを独立テーマとして扱っているのも、医療機器が一般 IT 資産と同じ前提では扱えないからです。病院側は、医療機器をネットワークにぶら下がる付属装置として見るのではなく、更新制約と保守制約を持つ独立したリスク対象として管理する必要があります。

外部保守接続は、棚卸しされない限り『見えていない入口』になりやすくなります

HHS の医療分野向け基礎目標は、資産一覧、脆弱性管理、ネットワーク分離、事案対応計画を基礎に置いています。ここから逆算すると、病院でまず弱くなりやすいのは、誰の接続がどこへ届くかが一覧で戻せないことです。ベンダー保守、検査装置、遠隔監視、委託先管理者接続が分散していると、被害時にどこから閉じるべきか判断しにくくなります。

これは保守用 VPN だけの話ではありません。古いホスト名、ベンダー専用の公開導線、外から見える管理画面、委託先の一時接続、使われなくなった遠隔接続経路まで含めて、病院の外部接点は散らばりやすくなります。

バックアップがあっても、復旧順序が曖昧だと現場は苦しくなります

CISA の医療・公衆衛生分野向け注意喚起や対策ガイドが、オフラインバックアップと復元手順の確認を重視しているのは、単にバックアップ媒体があるだけでは足りないからです。医療機関ではどのシステムから先に戻すのかが業務優先度に直結します。

たとえば、診療を続けるために最小限必要なシステム、復旧前に安全確認が必要な機器、患者説明が必要な情報系システムは、同じ順番では戻せません。病院のランサムウェア対策は、バックアップの有無より先に、復旧順序を現場と合意できているかを見た方が実務的です。

いま優先して見直したいポイント

医療機器ごとの更新制約と隔離条件を明文化する

更新できない機器を『あとで対応』にすると例外運用が長期化しやすいためです。

復元順序付きのバックアップ確認を行う

バックアップがあっても戻し方が曖昧だと診療継続に結び付かないためです。

最初に必要なのは、重要システムと外部接続点を同じ地図で持つことです

医療機関で優先順位を付けるときに難しいのは、システム重要度の地図と外部接続点の地図が別々に管理されがちなことです。診療に重要なシステムは分かっていても、そのシステムへ誰が外から入れるのかが結び付いていないと、危険な入口を先に閉じる判断ができません。

そのため、平時に必要なのは「重要システム」「外部保守接続」「委託先アカウント」「保持データ」「代替運用」を一つの台帳へ戻すことです。技術対策を増やす前に、この一覧がないと事案対応の優先順位が定まりません。

更新できないなら、隔離条件と監視条件を先に決めるべきです

病院では、すべての機器をすぐ更新できるわけではありません。だからこそ、「更新できない機器」を曖昧なまま残さず、どのネットワークへ置き、どの接続だけ許し、誰が監視し、いつ更改するかまで明文化する必要があります。更新不能機器は例外ですが、例外のまま放置すると危険が固定化します。

HHS の HICP や基礎目標が資産一覧と脆弱性管理を同時に置いているのもこのためです。機器の一覧だけでも、脆弱性管理だけでも足りず、制約を持ったままどう安全側に寄せるかを運用で持つ必要があります。

バックアップは、復元テストと業務復旧の段取りまで含めて初めて効きます

「バックアップがあるから大丈夫」という考え方は、病院では危うくなりやすいです。重要なのは媒体の有無より、誰が、どの順番で、どの条件を満たしたら戻すのかです。診療継続と患者説明を両立するには、IT 部門だけでなく現場部門と合意した復旧段取りが必要です。

その意味で、医療機関のランサムウェア対策は技術設定の一覧ではありません。病院運営として、停止、代替、復旧、説明の順序を持てるかどうかの問題です。

HHS・CISA・FDA の資料から見る最低限の進め方

HHS は、医療機関向けに基礎対策を段階的に整理しています

HHS のHealth Industry Cybersecurity PracticesやHealthcare Cybersecurity Performance Goalsは、医療機関向けの基礎対策を、資産一覧、バックアップ、脆弱性管理、ネットワーク管理、事案対応のような土台から整理しています。ここで大事なのは、病院向け指針が単発の製品導入ではなく、継続運用を前提にしていることです。

つまり、病院のランサムウェア対策は「EDR を入れるか」「VPN を替えるか」だけでは足りません。資産、接続、バックアップ、運用ルール、事案対応の順に土台を積み上げる必要があります。

CISA は、医療・公衆衛生分野向けに復旧しやすい体制を求めています

CISA のRansomware Activity Targeting the Healthcare and Public Health SectorとMitigation Guideは、ネットワーク分離、パッチ、強い認証、バックアップ、事案対応計画、訓練を一体で求めています。ここから読み取れるのは、病院で必要なのが侵入を完全にゼロにする幻想ではなく、侵入後でも被害を狭めて復旧しやすい構造を作ることだという点です。

とくに医療機関では、外部保守接続と重要システムの分離、バックアップの独立性、管理者認証、連絡系統が弱いと復旧が一気に苦しくなります。CISA の資料は、その弱点を土台から埋める方向に寄っています。

FDA の視点を入れると、医療機器を別枠で管理する必要が見えます

FDA が医療機器のサイバーセキュリティを独立して扱っていることからも分かるように、医療機器は一般的な端末やサーバーと同じ運用で片付きません。病院側は、医療機器の接続、保守、更新制約、ベンダー依存を「普通の IT 資産」と同じ扱いで済ませない必要があります。

したがって、現実的な第一歩は「重要システム把握 → 外部保守接続管理 → バックアップ復旧 → 更新と分離 → 有事対応」の順に積み上げることです。全部を一気に理想化するより、最も危険な構造要因から順に狭める方が実務で進みます。

復旧を早めるために平時から決めること

止める基準と戻す順番を、現場と事前に合意しておきます

病院の復旧が長引く理由のひとつは、技術的に戻せないからではなく、どの条件なら止め、どの順番で戻すかが現場と合意されていないからです。電子カルテ、検査、画像、薬剤、会計、患者説明のどこを優先するかは、情報システム部門だけでは決められません。平時から診療部門と合意しておくほど、事案時の迷いは減ります。

とくに医療機関では、停止判断そのものが患者安全や紹介先調整に関わります。だからこそ、復旧計画はサーバーの順番表ではなく、診療継続の優先順位表として作る必要があります。ここが曖昧なままでは、バックアップがあっても現場は動きません。

外部保守接続を止める権限と確認窓口を決めておきます

ランサムウェア被害後に難しくなりやすいのが、外部保守接続をどこまで止めるか、誰がベンダーへ連絡するか、どの接続が診療継続に必須かという判断です。保守接続は便利ですが、停止権限と確認窓口が曖昧だと有事に動けなくなります。接続先、利用目的、停止判断者、再開条件は、台帳として先に持っておく方が安全です。

さらに、委託先アカウントや保守ベンダーの接続経路は、病院内のネットワーク図だけでは把握しきれないことがあります。平時から一覧化し、例外運用や一時接続も含めて戻せるようにしておくことが、侵入口の絞り込みと再発防止の出発点になります。

説明と公表まで含めて訓練しておくと、現場負荷を減らせます

医療機関のランサムウェア事案では、復旧だけでなく、患者や家族、紹介元、委託先、行政、報道への説明も同時に発生します。ここを技術部門だけで抱えると、現場は疲弊しやすくなります。したがって、訓練では遮断や復旧だけでなく、誰が何を説明し、どの情報をいつ確認するかまで含めておくべきです。

平時にここまで決めておけば、事案時は「何から始めるか」が明確になります。病院のランサムウェア対策は、機器の更新や VPN の設定だけでは完結しません。診療継続、外部接続管理、説明体制まで一つの運用として結び付けることが、復旧を短くし、再発防止を実行可能にする条件です。

とりわけ重要なのは、診療側が「何を止めると危ないか」だけでなく、「何を残せば最低限回るか」まで共有することです。ここが決まるほど、復旧計画は机上の手順書ではなく、現場で使える段取り表へ近づきます。

こうした段取りがないままでは、障害対応、患者説明、委託先連絡、復旧確認がそれぞれ別の判断で走り、現場負荷が増えます。病院では特に、運用設計そのものが復旧時間を左右する対策だと理解しておく必要があります。

技術対策と同じくらい、判断順序の設計が重要です。

役割分担を曖昧にしないことも、平時に決めておくべき重要事項です。

病院の外部接続点を整理するならASM診断 PRO

医療機関内部のランサムウェア侵入を直接防ぐ製品ではありませんが、事案後に外から見える公開面や放置接続を棚卸しする入口として使いやすい構成です。

ASM診断 PRO は、病院内部のマルウェア対策や医療機器保護の代替ではありません。ただし、事案後に外から見える公開面、放置されたホスト名、管理対象外の公開導線を洗い出し、どこから再点検を始めるか決める入口としては使いやすい構成です。

とくに医療機関では、ネットワーク部門だけでなく、医療情報部門、ベンダー管理、病棟運用、経営層の報告がまたがります。そのため、内部の復旧議論と並行して、外から見える接点を整理する外部観点があると、説明と優先順位付けがしやすくなります。

たとえば、病院名義の公開ドメイン、古い検証環境、使われなくなったサポート用ホスト、委託先が用意した外部接続点が残っていれば、有事の説明や再発防止で必ず確認が必要になります。ASM診断 PRO は、いま外から見える公開面を一覧として戻せることに意味があります。内部の詳細調査と別に、まず何が見えているかを共有しやすくなります。

病院のランサムウェア対策は、内部ネットワークだけを見ても完結しません。事案後の再点検では、保守接続とあわせて、公開面や管理外の導線をどこまで説明できるかも重要です。無料診断を入口にして、公開資産、管理者不明ホスト、優先して確認すべき接続点を洗い出しておくと、復旧後の是正計画を現実的な順番で組みやすくなります。

事案後の再点検

病院の外から見える接続点を、まず無料で棚卸しする

自社ドメインを無料で診断し、公開面、放置資産、優先して確認したい外部接続点を洗い出してください。内部対策と並行して、外から見える入口の再点検を始めやすくなります。

よくある質問(FAQ)

なぜ医療機関は一般企業よりランサムウェア被害が重くなりやすいのですか?

24時間診療と患者安全の制約があり、止めてから直す判断を取りにくいからです。さらに、医療機器、外部保守接続、患者情報、復旧制約が重なるため、調査と復旧の難度が上がりやすくなります。

病院だけ特別に弱いという意味ですか?

「弱い」というより、制約が多いと言う方が正確です。一般企業でも外部保守接続や古い機器は問題になりますが、病院は診療継続と患者安全の制約が強く、停止判断と復旧順序がより難しくなります。

バックアップがあれば十分ですか?

十分ではありません。重要なのは、どのシステムをどの順序で戻すか、復旧前に何を確認するか、代替運用をどう回すかが決まっていることです。病院では復元手順と業務復旧の段取りまでセットで持つ必要があります。

保守用VPNだけ見直せばよいのでしょうか?

それだけでは足りません。保守用 VPN は重要な入口ですが、接続先システム、保持データ、委託先アカウント、更新制約、バックアップ復旧、説明体制まで含めて見ないと医療機関特有の弱点は残ります。

ASM診断 PRO は病院のランサムウェア対策そのものですか?

いいえ。内部侵入防止や医療機器保護そのものを担う製品ではありません。ただし、事案後に外から見える公開面や管理外の接続点を棚卸しし、どこから再点検するか決める入口としては使えます。

まとめ

医療機関のランサムウェア対策は、重要システム把握、外部保守接続管理、バックアップ復旧、更新と分離、有事対応を層として積み上げると、現実的な優先順位が見えやすくなります。

医療機関がランサムウェアに狙われやすいのは、病院だけが特別に脆弱だからではありません。24時間診療、患者安全、医療機器、外部保守接続、患者情報、復旧制約が重なり、一般企業よりも止めてから直す判断が難しい構造を持っているからです。したがって、病院の対策は単一の機器や単一の接続を直す話ではなく、診療継続を前提にした構造対策として考える必要があります。

武蔵小杉病院事例や HHS、CISA、FDA の資料から見えてくるのは、重要システムの把握、外部保守接続の一覧化、医療機器の更新制約管理、バックアップ復旧順序、説明体制の整備が、どれも切り離せないという点です。つまり、病院のランサムウェア対策では、侵入口の管理、停止判断、復旧順序、説明責任を同じ計画に載せることが重要です。

さらに、事案後の再発防止では、内部ネットワークの議論だけでなく、外から見える公開面や管理外の接続点を整理しておく必要があります。病院のセキュリティは、技術設定だけでなく、誰が何を止め、誰が何を説明し、どこを優先して戻すかを決める運用設計です。そこまで整って初めて、ランサムウェア被害を小さくし、復旧を現実的な期間で回す体制に近づきます。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

医療機関事例の導入例。侵入経路、影響範囲、再発防止策の公表内容を確認するために参照。

医療機関向けの基礎的なセキュリティ実践を整理した公式資料。

資産一覧、バックアップ、脆弱性管理、事案対応計画を含む最低限の進め方を確認するために参照。

医療・公衆衛生分野向け勧告。被害構造と基礎対策の整理に使用。

ネットワーク分離、バックアップ、事案対応計画などの緩和策を確認するために参照。

医療機器を一般 IT 資産と同じ前提で扱えないことを確認するために参照。