この記事のポイント

- ランサムウェアは『暗号化マルウェア』だけでなく、流出脅迫や恐喝まで含む広い被害構造です。

- 危険なのは、初期侵入、横移動、バックアップ破壊、対外脅迫を別々の問題として見てしまうことです。

- ASM診断 PRO はランサム対策製品ではありませんが、侵入の前段になる外部導線の棚卸しに役立ちます。

まず無料で確認する

無料でASM診断を開始

ランサムウェア とはで触れている論点は、自社ドメインを実際に診断すると優先順位が掴みやすくなります。まずは外部公開資産を無料で可視化してください。

ランサムウェアとは何か

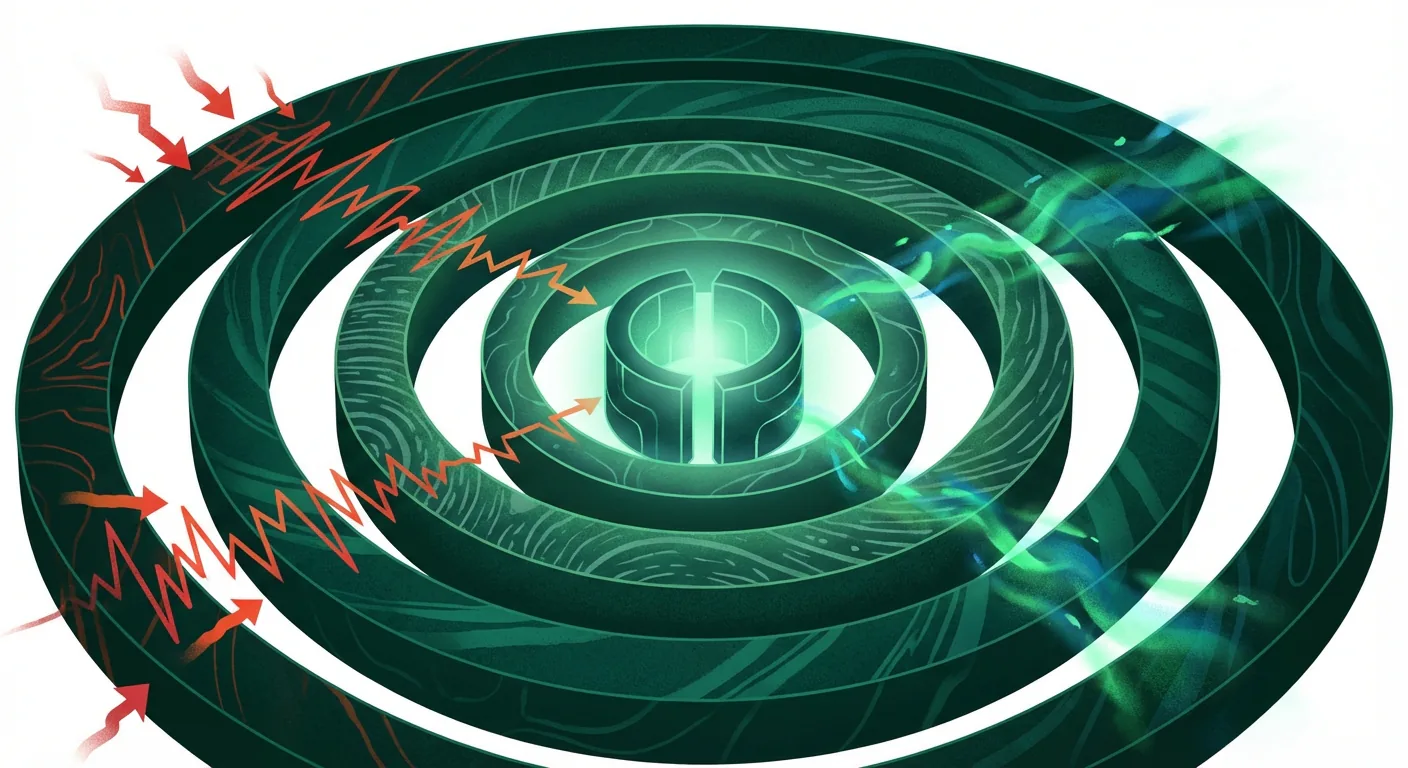

ランサムウェアは、暗号化だけでなく、侵入から恐喝まで連続する chain として見ると理解しやすくなります。

暗号化だけでなく、業務停止と恐喝を狙う被害です

ランサムウェアは、端末やサーバを暗号化して身代金を要求する攻撃として知られていますが、現在はそれだけではありません。侵入、横移動、バックアップ破壊、情報窃取、公開脅迫を含む業務停止と恐喝の複合被害として理解する必要があります。

そのため、「暗号化を防げば終わり」という見方では足りません。すでに持ち出された情報や、取引先・顧客への脅迫まで視野に入れる必要があります。

最近は二重恐喝、三重恐喝、データ窃取型恐喝まで広がっています

総論記事として押さえるべきなのは、ランサムウェアが単一の形ではないことです。二重恐喝、三重恐喝、データ窃取型恐喝のように、暗号化の有無や追加圧力の有無で形が変わります。さらに最近は、クラウドランサム攻撃のように malware を置かずに IAM や S3 操作で業務継続を脅す型もあり、従来の「端末暗号化」だけでは全体像を説明しにくくなっています。

これらを総論記事から切り分けて理解すると、「いま自社が想定していない圧力は何か」を考えやすくなります。

RaaS や初期アクセス売買が、被害量産の背景にあります

背景には、RaaS(Ransomware as a Service)や初期アクセスブローカーのような分業構造があります。つまり、暗号化実行役だけを見ても不十分で、前段の access sale や運営モデルまで含めて見る必要があります。

最近のランサムウェアは『侵入』『恐喝』『復旧妨害』の3層で見ると整理しやすくなります

検索上位の総論記事でも、最近は「暗号化マルウェア」という一言では整理しきれません。実務では、侵入と横移動の層、情報流出や公開脅迫の層、バックアップ破壊や再暗号化防止まで含む復旧妨害の層に分けて見ると、何が不足しているかを判断しやすくなります。

たとえば侵入面ならフィッシング対策や公開RDP、恐喝面なら二重恐喝、復旧妨害ならバックアップ破壊対策が対応します。総論記事では、この分け方を先に持っておくと各論へ進みやすくなります。

典型的な被害パターンと、どこが危険なのか

| 被害パターン | 危険が大きい理由 | 見落としやすい点 |

|---|---|---|

| 暗号化で業務停止 | 重要システムが止まり、代替運用も詰まりやすいからです。 | 復旧優先順位不足 |

| 情報窃取と公開脅迫 | 暗号化を防げても恐喝が成立するからです。 | 法務・広報準備不足 |

| バックアップ破壊 | 復旧の選択肢が一気に狭まるからです。 | 改ざん防止不足 |

| 委託先や取引先への波及 | 自社だけの事故で終わらないからです。 | 依存関係把握不足 |

| 顧客通知や DDoS など追加圧力 | 対外影響が増え、意思決定が崩れやすいからです。 | 脅迫想定不足 |

侵入から暗号化までの前段を止められないと被害は大きくなります

ランサムウェアは突然暗号化が始まるわけではありません。前段には公開導線悪用、認証情報濫用、横移動、権限取得、バックアップ操作があります。ここを見逃すと、暗号化時点ではもう選択肢が少なくなります。

だから総論記事で重要なのは、「暗号化そのもの」より前の連鎖を見ることです。そこはフィッシング対策、ラテラルムーブメント対策、EDR未導入と24時間監視不足のような既存記事ともつながります。

事例記事の読み分けも大切です

総論記事を読んだ後は、業種や事故構造に近い事例記事へ進むのが有効です。医療機関ランサムウェア、ランサム被害と物流停止BCP、Colonial Pipeline 事案のように、影響の出方は業種で違います。

守る側が今すぐ確認すべきポイント

総論記事として見るべき順番があります

総論記事である本記事では、まず全体像を見て、その次に恐喝手法、初動対応、復旧へ分けて考えるのが実務的です。一気に全部を深掘りすると、判断軸がぼやけます。

たとえば恐喝手法は二重恐喝、三重恐喝、データ窃取型恐喝に分け、追加圧力としてのDDoS攻撃 対策や、初動対応 / 復旧は別記事で見た方が整理しやすくなります。

逆に、検索意図に対して弱いのは「ランサムウェアとは何か」だけを定義で終えることです。読む側は定義より、「自社ではどの層が危ないのか」「いま次に読むべき記事はどれか」を知りたがっています。本記事はその分岐点として使うのが最も実務的です。

侵入経路ごとに、どこがランサム被害へつながるのか

フィッシングや認証情報窃取は、最も典型的な入口です

総論としてランサムウェアを理解する時、最初に押さえるべきなのは「何で入ってくるか」です。現在も典型的なのは、フィッシング、スピアフィッシング、認証情報詰め込みのように、人と認証情報を狙う入口です。これらは高度な exploit がなくても成立しやすく、しかも侵害後に管理者アカウントへ寄せられると、ランサム実行前の横移動が加速します。

ここで重要なのは、入口の脅威を単独の話として見ないことです。フィッシングはメール対策、認証情報詰め込みは IdP 対策、というように分断すると、最終的にランサムへつながる連鎖が見えません。総論記事としては、入口の違いよりも「認証突破の後に何へ到達されるか」を見た方が、読者は自社の優先順位を決めやすくなります。

公開RDP、保守用VPN、委託先導線は『止め忘れた入口』になりやすいです

ランサム被害の記事で繰り返し出るのが、公開RDPや保守用VPN、業務委託先アカウント管理の弱さです。これらは「必要だから置いている」導線である一方、契約終了、システム更改、委託先変更の後も残りやすく、攻撃者から見ると非常に再利用しやすい入口です。

総論として理解すべきなのは、ランサムウェアは新しい専用入口だけで成立するわけではないということです。むしろ、便利さのために残した古い入口、例外運用、共有アカウント、棚卸しされていない外部接点が、侵入後の足場として悪用されやすくなります。だからランサム対策は、入口の技術名を覚えるより、外から入れる経路の台帳と廃止手順を持つことが土台になります。

侵入後は、横移動と復旧妨害が同時に始まると考えるべきです

侵入が成立した後に起きるのは、すぐ暗号化とは限りません。実際にはラテラルムーブメント、EDR未導入と24時間監視不足、バックアップ破壊対策が関わる一連の動きとして進みます。つまり、ランサム被害を単なるマルウェア感染として捉えると、侵入後の準備時間を丸ごと見落とします。

読者が総論記事から持ち帰るべきなのは、暗号化そのものより「暗号化までに何が準備されるか」です。横移動、管理者権限の奪取、バックアップ保護解除、データ持ち出しが先に進むなら、防御側もその順で兆候を拾う必要があります。この視点があると、ランサムを特殊なイベントではなく、普段の運用不備が連鎖した結果として捉えられるようになります。

経営層・情シス・現場で持つべき判断軸

経営層は『支払うか』より前に、止まる業務と漏れる情報を把握します

ランサムウェアの話になると、経営層はどうしても「身代金を払うか」「対外公表はいつか」という問いに意識が向きます。しかし総論記事として先に置くべきは、どの業務が何日止まると致命傷か、どの情報が出ると顧客対応や規制対応が必要になるか、という判断軸です。ここが曖昧だと、暗号化の有無や攻撃者の主張に経営判断が振り回されます。

そのため、ランサム対策は情報システム部門だけの課題ではありません。重要業務一覧、代替手順、顧客通知基準、法務・広報の参加条件を平時に決めておくことで、攻撃者の圧力に引きずられにくくなります。総論記事から個別の初動対応や復旧計画へ進む時も、この判断軸を最初に持っておく方が実務に落とし込みやすくなります。

情シスは『何を守るか』だけでなく『どこで止めるか』を設計します

情シスの役割は、EDR、バックアップ、MFA のような対策を単品で導入することではありません。総論としては、侵入面で止める、横移動で止める、バックアップ破壊で止める、公開脅迫の前に止める、というように、被害連鎖のどこで止めるかを設計することが重要です。これがないと、対策が増えても「なぜその順番なのか」が説明できません。

たとえば公開RDPを閉じるのは入口で止める対策、MFA 例外をなくすのは認証突破を止める対策、EDR とログ相関は横移動を止める対策、バックアップの改ざん防止は復旧妨害を止める対策です。総論記事を読む価値は、これらを個別のセキュリティ施策ではなく、一続きの停止点として理解できることにあります。

現場部門は『セキュリティの協力者』ではなく、復旧の主役になります

ランサム被害の実務では、現場部門が「情報システムからの指示を待つだけ」だと復旧が遅れます。どの業務を先に戻すか、紙運用へ切り替えられるか、委託先とのやり取りをどう暫定運用するかは、現場部門が最もよく知っています。つまり総論記事としてのランサム対策には、現場の業務継続判断まで含まれます。

ここを平時に整理していないと、暗号化後に「全部重要」「全部早く戻したい」となり、復旧優先順位が崩れます。ランサムウェアを技術記事としてだけ読むのではなく、現場運用と業務継続の設計記事として読む必要がある理由はここにあります。

被害後の意思決定を難しくする要素

『暗号化の復旧』と『対外説明』は、同じ速度では進みません

ランサムウェア総論で重要なのは、技術復旧と経営判断が別の時間軸で動くことです。システム停止は比較的見えやすく、復旧優先順位も立てやすい一方、情報流出の有無、顧客への影響、法的評価、取引先への説明はすぐに確定しません。つまり、技術的には前進していても、対外的にはまだ何も終わっていない状態が普通に起こります。

このギャップを理解していないと、「バックアップから戻せるなら大丈夫」「システムが動けば事故は終わり」という誤解が生まれます。総論記事としては、ここを最初から切り分けておくことが重要です。復旧率と事故収束率は同じ指標ではなく、暗号化の回復、持ち出し確認、説明責任、再侵入防止が別々に残ると考える方が実務に合います。

被害を重くするのは、技術の高度さより『運用のばらつき』です

最近のランサム被害を見ても、極端に高度な exploit だけで事故が成立しているわけではありません。公開RDP を閉じた部門と残した部門が混在している、MFA を必須にした系統と例外のまま運用している系統がある、委託先アカウントの棚卸し頻度が部門で違う、といった運用のばらつきが、侵入から横移動、復旧妨害までを通しやすくします。

総論記事を読む意義は、ここを個別機能の不足ではなく、全社運用の不整合として捉え直せることです。EDR を入れる、バックアップを強化する、といった単体施策も必要ですが、それ以上に「どの例外が残っているか」「誰も責任を持っていない入口がどこにあるか」を見直す方が、ランサムの再発防止には効きます。

総論を理解したら、次に読むべき記事を役割で分けます

ランサムウェアを広く理解した後に必要なのは、情報を増やすことではなく、次に何を深掘りするかを決めることです。入口を見たいなら公開RDP 危険性やRMM悪用、恐喝の形を見たいなら二重恐喝やデータ窃取型恐喝、復旧の考え方を見たいならランサムウェア復旧計画へ進むのが自然です。

つまり総論記事は、単独で完結する百科事典ではなく、自社に足りない論点へ読者を振り分けるハブです。ここを明確にしておくと、「読むだけで終わる記事」ではなく、対策や社内会話に使える記事として機能します。

総論の次に、社内で合意すべき最小項目を決めます

総論を読んだ直後に実務へつなげるなら、少なくとも「止まると困る業務」「漏れると困る情報」「外から入れる導線」「初動で招集する部署」の四つを社内で同じ言葉に揃える必要があります。 ここが揃っていないと、技術部門は入口の話をし、経営層は公表や支払いの話をし、現場は業務継続の話をして、議論が噛み合いません。

逆にこの四つだけでも共通化できると、総論記事の価値は大きく上がります。個別の手口記事や復旧記事へ進んだ後も、何を優先して読むべきか、何を先に直すべきかを社内で共有しやすくなるからです。 ランサムウェアを「怖い脅威」として消費するのではなく、自社の運用を見直す起点として使うためには、この最小合意が欠かせません。

平時に作るべき台帳・連絡網・訓練

最初に必要なのは『全部の資産一覧』より『止まると困る順番』です

ランサムウェア対策の議論では、資産台帳を整えることがよく挙がります。ただ、総論として最優先なのは「どの業務が止まると困るか」「どのシステムがその業務を支えるか」「何日止まると社内外へどんな影響が出るか」という順番の整理です。ここがないと、暗号化後に復旧優先順位を決められず、結果として全体最適ではなく声の大きい部門順に戻すことになりがちです。

重要なのは、技術資産だけでなく業務影響をセットで見ておくことです。たとえば同じファイルサーバ停止でも、出荷、診療、決済、顧客サポートなど、止まった時の痛みは業務ごとに違います。 だからランサム総論では、資産の一覧より「止まると困る順番」を先に整理する考え方を持っておく方が実務に効きます。

入口台帳、アカウント台帳、バックアップ台帳は分けて持つ方が現実的です

一枚の資産台帳だけでランサム対策を回すのは難しいです。外から触れる入口を管理する台帳、高権限アカウントや委託先導線を管理する台帳、 バックアップ保管先と復元責任を整理する台帳を分けて持つと、どこが弱いかが見えやすくなります。入口、認証、復旧は、同じ事故でも確認するタイミングが違うからです。

入口台帳、アカウント台帳、バックアップ台帳を分けて持つ方が現実的です。入口台帳は外部公開資産台帳とつながり、アカウント台帳はMFA未適用アカウント、バックアップ台帳はバックアップ破壊対策へつながります。総論記事としては、この三つを別々に持つ方が、事故後の確認が速いと理解しておくと実務へ落とし込みやすくなります。

訓練は『暗号化された』だけで終えず、恐喝と説明まで含めます

ランサムウェア訓練でありがちなのは、ファイルが開けなくなった時点で終わってしまうことです。しかし実際には、情報流出の可能性、顧客や取引先への説明、法務広報の判断、 委託先や経営層との連絡まで含めて事案は進みます。総論記事として理解しておくべきなのは、訓練もその範囲まで広げないと、実際の混乱を再現できないということです。

また、訓練では「確認済み事実」と「まだ分からないこと」を分けて共有する練習が重要です。攻撃者は不確実性そのものを圧力に使います。だから、技術的な手順だけでなく、 情報共有の作法も訓練しておく必要があります。ここまで含めて初めて、ランサム総論記事の理解が現場で役立つ形になります。

検知・防御・運用で押さえるべき対策

重要資産、管理経路、バックアップを棚卸しする

暗号化されると困る資産、復旧優先順位、管理者経路、バックアップ保管先を先に整理し、事故時の判断軸を明確にします。

優先順位の明確化初期侵入面と高権限運用を縮小する

公開RDP、保守用VPN、MFA 例外、共有 ID、委託先導線を減らし、侵害後に広がりやすい経路を締めます。

侵入面の削減EDR、監視、ログ相関で暗号化前の兆候を拾う

横移動、権限変更、バックアップ操作、異常圧縮や持ち出しを一緒に見て、暗号化や恐喝前に異常を拾います。

早期検知初動・復旧・法務広報を手順化する

封じ込め、証拠保全、復旧順位、対外連絡を役割ごとに定義し、事故時に判断が止まらないようにします。

対応手順の標準化二重恐喝や暗号化なし恐喝も含めた見直しを回す

ランサムウェアは暗号化だけではありません。流出脅迫、顧客通知脅迫、データ窃取型恐喝も含めて見直します。

現実に合った運用実務では、侵入面、検知、初動、復旧、恐喝想定を分断せず、一つの連鎖として点検することが重要です。ランサムウェアは個別技術より、全体運用の崩れで成立しやすい攻撃です。

もうひとつ重要なのは、対策を「導入済みかどうか」で終わらせないことです。MFA が入っていても例外が多ければ意味が薄れますし、EDR が入っていても夜間や休日に見ていなければ検知遅れは起きます。 バックアップがあっても改ざん防止や復元訓練が弱ければ、復旧工程で詰まります。総論記事として押さえるべきなのは、対策の有無ではなく、事故の流れのどこで実際に機能するかを確認する視点です。

また、ランサムウェアは一度対策を入れて終わるテーマではありません。新しい入口が増えれば侵入面は広がり、委託先やSaaSが増えれば管理対象も変わります。だから実務では、外部接点、 高権限、バックアップ、連絡網、訓練の五つを一定周期で見直し、例外運用が増えていないかを点検する必要があります。総論記事を読む価値は、個別製品の比較ではなく、この見直しの軸を持てることにあります。

外から見える侵入面の棚卸しなら ASM診断 PRO

ASM診断 PRO 公式サイトのトップ画面

ASM診断 PRO はランサム対策製品ではありませんが、公開RDP、古いログイン画面、委託先導線、管理画面など、前段になる外部導線の棚卸しを補助する入口として使えます。

ランサムウェアは暗号化の瞬間より前に始まっています。外部露出を先に整理すると、止めるべき入口の優先順位が見えやすくなります。

とくに有効なのは、「いま見えている外部接点」を経営向けの判断材料へ変換しやすいことです。情シスだけが公開RDPや古い管理画面を把握していても、現場や経営が危険性を理解できなければ、停止や是正の優先順位が上がりません。ASM診断 PRO は、外から見える導線を一覧で見せることで、「どの入口が今も開いているか」「誰の責任で残っているか」を会話に乗せやすくします。

また、ランサムウェア対策では、入口の数を減らすこと自体が初動負荷の削減につながります。公開導線が多ければ、事故時に疑うべき経路も増えます。逆に、公開管理面や委託先導線が整理されていれば、初動で確認すべき範囲を狭められます。ASM診断 PRO はランサム防御製品ではありませんが、平時の棚卸しを通じて、事故時の判断量を減らす補助線として使えます。

さらに、攻撃者が狙うのは「技術的に難しい入口」だけではありません。停止済みのはずのサブドメイン、退職済み委託先がまだ知っている管理 URL、管理者しか知らないと思われていた公開接点が、そのまま再利用されることがあります。外から見える資産を継続的に棚卸ししておくと、こうした見落としを業務の言葉で修正しやすくなります。ランサム総論を読んだ後の具体策として、まず外から見える入口を減らす、という行動へつなげやすいのが ASM診断 PRO の役割です。

よくある質問

ランサムウェアとは何ですか?

暗号化で業務停止を引き起こし、しばしば情報窃取や公開脅迫も伴う広い恐喝攻撃です。

最近は何が変わっていますか?

暗号化だけでなく、二重恐喝、三重恐喝、データ窃取型恐喝のように恐喝圧力が増えています。

最初に何を確認すべきですか?

侵入面、高権限アカウント、EDR / 監視、バックアップ、初動手順の5点を先に確認してください。

身代金を払うかどうかが最初の論点ですか?

それ以前に、封じ込め、証拠保全、影響範囲確認、法務広報判断、復旧優先順位を決める必要があります。

ASM診断 PRO はランサム対策製品ですか?

いいえ。ASM診断 PRO は侵入の前段になる外部導線の棚卸しを補助する位置づけです。

まとめ

ランサムウェア対策は、侵入面削減、検知、初動、復旧、見直しを分断せず、一つのレジリエンス設計として重ねる方が現実の被害に対応しやすくなります。

ランサムウェアは暗号化マルウェアという一言では足りません。侵入、横移動、バックアップ破壊、恐喝まで含む広い連鎖として見る必要があります。しかも近年は、暗号化の前に情報持ち出しや認証情報窃取が進んでいることが多く、画面に身代金要求が出た時点ではすでに複数段階が終わっているケースも珍しくありません。

誤解しやすいのは、「感染を防げば十分」「バックアップがあれば解決する」という考え方です。実際には、侵入面の削減、認証情報の保護、初動の封じ込め、法務広報を含む対外判断、復旧順位の設計がつながって初めて耐性が上がります。ランサムウェア対策は製品の足し算ではなく、判断と運用の連携設計 だと捉えることが重要です。

総論記事から下位記事へ分けて理解しつつ、侵入面、初動、復旧、恐喝想定を一つの運用として点検することが重要です。まずは外から見える入口を減らし、次に初動判断と復旧計画を文書化し、最後に定期訓練で「実際に回るか」を確かめる順が崩れにくい進め方です。入口だけ、復旧だけ、と分割して担当させると、事故時に責任の境界で止まりやすくなります。

結論として、この総論で押さえるべき点は、ランサムウェアを単体のマルウェアではなく事業継続を揺さぶる運用事故として扱うことです。何が入口になり、何が止まり、誰が判断し、どこから戻すのかを平時から整理しておけば、未知の攻撃名に振り回されず、現実的な対策優先順位を決められます。

次のアクション

読み終えたら、無料でASM診断を開始

外部公開資産の現状を無料で確認し、管理漏れや優先して見るべきリスクを洗い出してください。記事で読んだ内容を、そのまま自社の判断へつなげやすくなります。

参考にした一次ソース

重要論点の根拠として参照した一次ソースだけを掲載しています。

総論記事の基本整理に使用。

最近の事案傾向整理に使用。

最近の研究論点整理に使用。